Устранение ошибок в сети

В

сетях возникают проблемы. Даже если в

сети осуществляется мониторинг,

оборудование надежно, а пользователи

аккуратны, иногда возникают ситуации,

когда в сети происходят сбои. Характерным

качеством хорошего сетевого администратора

является способность находить причины

сбоев в сети, анализировать возникающие

проблемы и устранять их в напряженной

обстановке, когда сетевой сбой вызывает

простой в работе компании. В настоящем

разделе содержится обзор методов

устранения ошибок и предлагаются

другие средства локализации возникающих

в сети проблем. В этот обзор включены

ранее описанные методы, а также некоторые

дополнительные средства. Как уже

говорилось ранее, эти методы могут быть

лучшими способами решения возникающих

в сети проблем.

Первым

и самым важным средством решения проблем

является ведение инженерного журнала.

Запись в него всей относящейся к сети

информации может определить прямой

путь к диагностике проблемы. Заметки

в этом журнале могут сказать, какие

меры уже предпринимались и какое

воздействие они оказали на состояние

сети. Эта информация может оказаться

исключительной ценной для того, чтобы

не повторять бесполезных действий.

Заметки в инженерном журнале могут

также оказаться ценными при передаче

решения проблемы другому сотруднику

с тем, чтобы он не делал заново всю

работу. Копия этих заметок должна быть

также включена в решение проблемы

когда составляется отчет о проделанной

работе. Он может служить справочным

материалом в случае возникновения

аналогичных проблем в будущем.

Другим

существенным элементом в процессе

устранения ошибок является нанесение

меток. Метки следует делать на всем,

включая оба конца любого отрезка

горизонтального кабеля. На метке

должен быть указан не только номер

кабеля, но и место расположения

другого конца и характер использования

кабеля — для передачи данных, голоса

или видео. Такой тип метки при устранении

неисправностей может оказаться даже

более ценным, чем схема расположения

кабелей, поскольку эта информация

находится там же, где и сам элемент

сети, а не где-то в ящике стола. Вместе

с метками кабелей, следует сделать

метки для каждого порта концентратора,

коммутатора или маршрутизатора, на

которых должно быть указано расположение,

назначение и точка подсоединения. Это

значительно облегчает решение

возникающих проблем. В заключение

отметим, что метки с описанием места

расположения и назначения должны быть

и у всех других компонентов, подсоединенных

к сети. При таком подходе к нанесению

меток можно легко определить место

расположения всех компонентов сети и

их назначение. Правильно выполненное

нанесение меток, используемое вместе

с сетевой документацией, созданной при

установке сети и ее модернизации,

дает полную картину сети и имеющиеся

в ней связи. Важно отметить, что

документация полезна только в том

случае, если она соответствует текущему

состоянию сети. Все внесенные в сеть

изменения должны быть отражены на

метках соответствующих устройств и в

документации по устройству или кабелю,

в которых они произошли. Это дает полную

картину состояния сети.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Как избежать популярных ошибок сетевой безопасности

Время на прочтение

10 мин

Количество просмотров 17K

В середине сентября стало известно об утечке почти 2Тб данных, в которых содержалась информация о работе системы оперативно-розыскных мероприятий (СОРМ) в сети одного российского оператора связи. Утечка произошла из-за неправильно настроенной утилиты резервного копирования rsync. Подобные ошибки – частая причина проблем крупных компаний. В этой статье мы разберем семь самых популярных ошибок сетевой безопасности: расскажем, как их можно обнаружить и устранить.

Распространенная причина успеха развития атак внутри сети — ошибки конфигурирования каналов связи или систем обработки и хранения данных, а также нарушения регламентов ИБ. Все это снижает эффективность используемых средств защиты и увеличивает шансы злоумышленников на взлом и развитие атаки. Во время проектов по расследованию инцидентов и анализа трафика наша команда PT Expert Security Center регулярно находит типичные ошибки в конфигурациях информационных систем и нарушения корпоративных регламентов ИБ. Давайте посмотрим, что это за ошибки.

7 типовых ошибок сетевой безопасности

Как показывает наша практика, в 9 из 10 организаций, независимо от их размера и сферы деятельности, наиболее часто встречаются следующие ошибки:

- Передача учетных данных по сети в открытом виде.

- Нешифрованные почтовые сообщения.

- Использование утилит для удаленного доступа.

- Использование широковещательных протоколов LLMNR и NetBios.

- Ошибки конфигурирования сетей.

- TOR, VPN-туннели и прочие инструменты сокрытия активности в сети.

- Нецелевое использование систем (майнеры криптовалют, торренты).

Причины ошибок в недостаточном внимании к обеспечению ИБ, в отсутствии или нарушении регламентов ИБ и IТ в организации, ошибок при настройке систем, а в больших корпоративных сетях еще из-за того, что сложно контролировать корректность конфигураций.

Далее мы поговорим о каждой ошибке, к каким последствиям они могут привести, покажем, как их можно выявить и дадим рекомендации по их устранению.

Передача учетных данных по сети в открытом виде

Все еще встречается использование сетевых протоколов, в которых в открытом виде передаются учетные данные пользователей, — это HTTP, почтовые протоколы с отсутствием шифрования, LDAP и Telnet. По данным нашего исследования, хранение важной информации в открытом виде на сетевых ресурсах встречается в 44% организаций, в которых мы проводили анализ защищенности. В случае компрометации сети злоумышленник может в пассивном режиме перехватить учетные данные, закрепить свое присутствие в инфраструктуре и повысить свои привилегии.

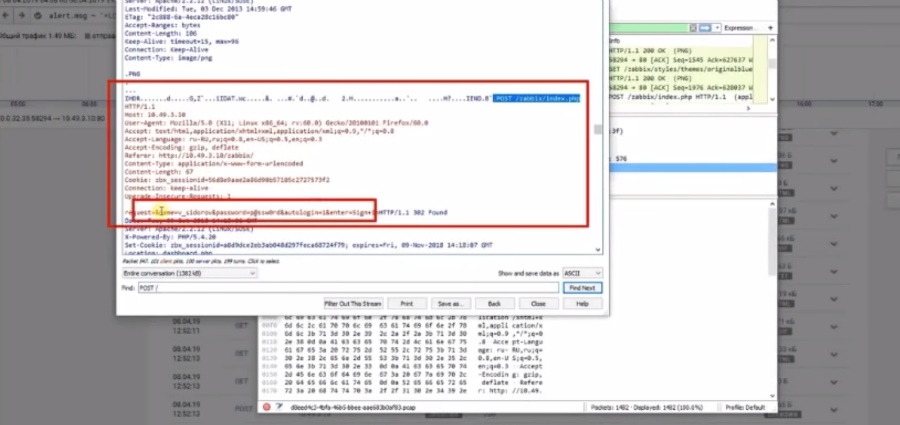

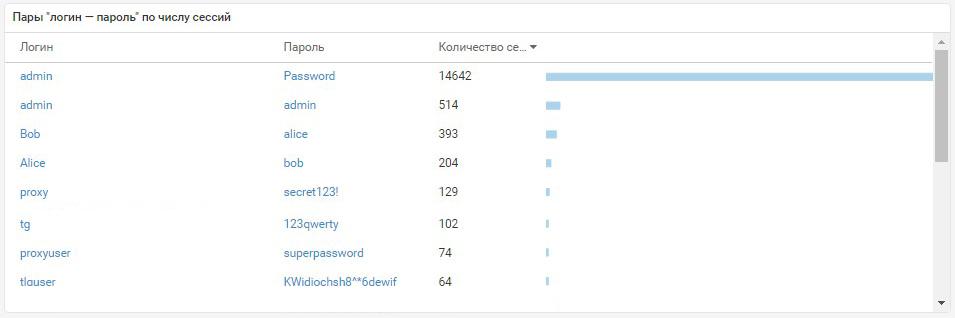

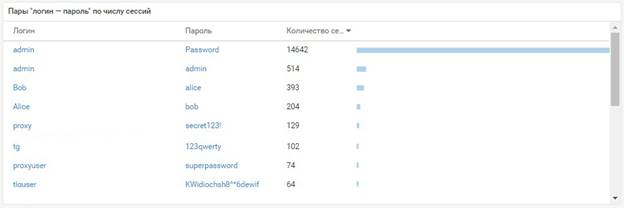

Пример «летающих» учетных данных, выявленных с помощью PT NAD

На видео мы показали, как с помощью системы анализа трафика PT Network Attack Discovery можно проверить, передаются ли по сети учетные данные в открытом виде. Для этого мы отфильтровали в PT NAD сетевые сессии по признаку передачи пароля. Это позволило найти факты передачи учетных данных для веб-приложения, в нашем случае — системы мониторинга Zabbix. Имея привилегированную учетную запись на сервере Zabbix, злоумышленник чаще всего получает возможность удаленного выполнения команд на всех системах, подключенных к мониторингу. Также в демонстрации мы рассмотрели пример анализа трафика на использование отрытых сетевых протоколов (LDAP, FTP, HTTP, POP3, SMTP, Telnet) и извлечение из него учетных записей пользователей.

Устранить передачу учетных данных в открытом виде можно несколькими способами.

- WEB-серверы: перейти с протокола HTTP на HTTPS. Для перехода на защищенный протокол HTTPS требуется настроить SSL-сертификат и переадресацию с HTTP-адресов на HTTPS. На внутренних ресурсах организации допустимо настроить самоподписанные сертификаты, предварительно настроив внутренний центр сертификации. Для общедоступных ресурсов лучше использовать доверенные сертификаты, выпущенные доверенным удостоверяющим центром.

- Протокол LDAP: настроить клиенты на использование аутентификации через Kerberos или использование защищенной версии протокола. Для настройки аутентификации через Kerberos, необходимо настроить клиентов на использование SASL механизмов аутентификации GSSAPI или GSS-SPNEGO.

- Для настройки аутентификации защищенной TLS, необходимо активировать LDAPS на сервере согласно инструкции. Далее настроить клиентов на использование TLS (LDAPS) при подключении к LDAP серверу.

- Почтовые протоколы: настроить клиенты и серверы на использование TLS. Вместо стандартных POP3, IMAP и SMTP рекомендуем настроить клиенты и серверы организации на использование их защищенных аналогов POP3S, IMAPS и SMTPS согласно инструкции вашего почтового сервера. Стоит отметить, что при принудительном включении TLS письма могут не быть доставлены на серверы, не поддерживающие шифрование.

- Протокол Telnet: перейти на SSH. Следует полностью отказаться от использования протокола Telnet и заменить его на защищенный протокол SSH.

- FTP: перейти на SFTP или FTPS. FTPS — версия FTP с применением протокола SSL, требующая для своей работы SSL-сертификат. SFTP — протокол передачи файлов, чаще всего использующий SSH. Как следствие, требует меньше настроек на серверах, где уже применяется SSH.

Нешифрованные почтовые сообщения

Следующая типичная ошибка — использование открытых почтовых протоколов на пути от сервера организации к внешнему почтовому серверу. Это приводит к тому, что письма, передающиеся в защищенном виде внутри сети в дальнейшем могут передаваться по интернету в открытом виде. В результате злоумышленник, имея доступ к внешнему сетевому трафику (например, через интернет-провайдера), может беспрепятственно получать любую информацию из писем.

Для поиска незащищенной исходящей почты, которая передается во внешнюю сеть, мы воспользовались в PT NAD фильтрами по протоколу SMTP, адресу источника и получателя. Для того, чтобы исключить зашифрованные соединения, мы добавили фильтр по команде STARTTLS. В результате было обнаружено письмо с вложением, переданное в открытом виде.

Подробнее на видео

Возможные варианты устранения ошибки:

- Настроить сервер на принудительное использование TLS при отправке почты (но в этом случае письма могут быть не доставлены на серверы, не поддерживающие шифрование).

- Настроить использование S/MIME — стандарта для отправки зашифрованных сообщений и сообщений с цифровой подписью. Требует настройки почтового клиента и S/MIME сертификата. Подробнее по ссылке.

- Применять PGP. Принудительное использование PGP также исключит передачу писем в открытом виде, однако это требует дополнительной настройки на клиентах и передачи открытого ключа получателям. Данный вариант больше подходит для использования в частных случаях.

Использование утилит для удаленного доступа

Сотрудники часто применяют утилиты для удаленного доступа (remote access tools, RAT), например, TeamViewer, Ammyy Admin, RMS и другие. Если это разрешено внутренними политиками ИБ, то в случае когда злоумышленник воспользуется этими же инструментами, отличить нелегитимное их использование от легитимного будет сложно.

Обнаружить подключения через TeamViewer можно с помощью системы анализа трафика. В нашем случае, мы обнаружили две такие сетевые сессии. Если в организации запрещено использование утилит удаленного управления, то специалисту по ИБ стоит провести расследование, чтобы установить источник активности.

Еще один механизм выявления случаев использования RAT – предустановленные правила. На видео с их помощью мы обнаружили факт использования утилиты Remote Admin.

Подробнее на видео

Рекомендации по устранению нарушения:

- Контролировать использование утилит удаленного управления. Необходимо разработать регламенты ИБ, запрещающие несанкционированное использование утилит для удаленного управления, а также контролировать их соблюдение. Подключение RAT можно также запретить на уровне некоторых сетевых средств безопасности, например, NGFW.

- Разграничить права локальных пользователей на рабочих станциях. Если пользователям не будут выданы избыточные административные права, разрешающие в том числе установку программ на рабочие компьютеры, использование утилит будет невозможно.

- Ввести политику белых списков для ПО. Самый надежный, но трудоемкий метод решения. Ввести в организации список «белого» ПО и следить, что на всех узлах используется ПО только из этого списка, а также следить за актуальностью списка. Для настройки можно воспользоваться утилитой AppLocker, которая входит в состав Windows. Подробнее по ссылке.

Использование широковещательных протоколов LLMNR и NetBios

Еще одна проблема настроек сетей организаций — использование подверженных спуфингу протоколов LLMNR и NetBios. Данные протоколы позволяют за счет широковещательных запросов в локальном сегменте сети L2 разрешать имена соседних компьютеров без использования DNS сервера. Эти протоколы также автоматически используются при недоступности DNS. В случае проникновения злоумышленника во внутреннюю сеть компании, он сможет провести атаку «человек посередине» (англ. Man in the middle, MITM). Злоумышленник может ответить на широковещательный запрос и тем самым перенаправить запросы жертвы на подконтрольный злоумышленнику сервер. Проведение данной атаки позволит перехватить аутентификационные данные.

Мы попробовали выявить использование данных протоколов, воспользовавшись виджетом «Прикладные протоколы» в PT NAD. Мы обнаружили, что, кроме привычных протоколов, используются протоколы LLMNR и NBNS. Добавив их к фильтру, также обнаружили всех клиентов, которые отправляли запросы, используя данный протокол.

Видео

Чтобы устранить эту ошибку, нужно:

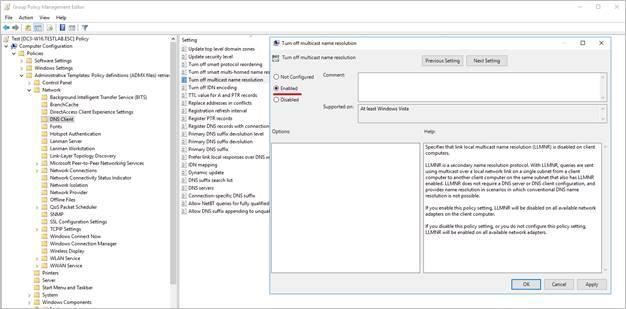

1. Отключить LLMNR. Для этого необходимо предварительно на клиентах произвести настройку DNS. Произвести отключение LLMNR можно с помощью групповой политики «Turn Off Multicast Name Resolution» в разделе «Computer Configuration -> Administrative Templates -> Network -> DNS Client». Для отключения значение политики должно быть выставлено в «Enabled».

По клику картинка откроется в полном размере

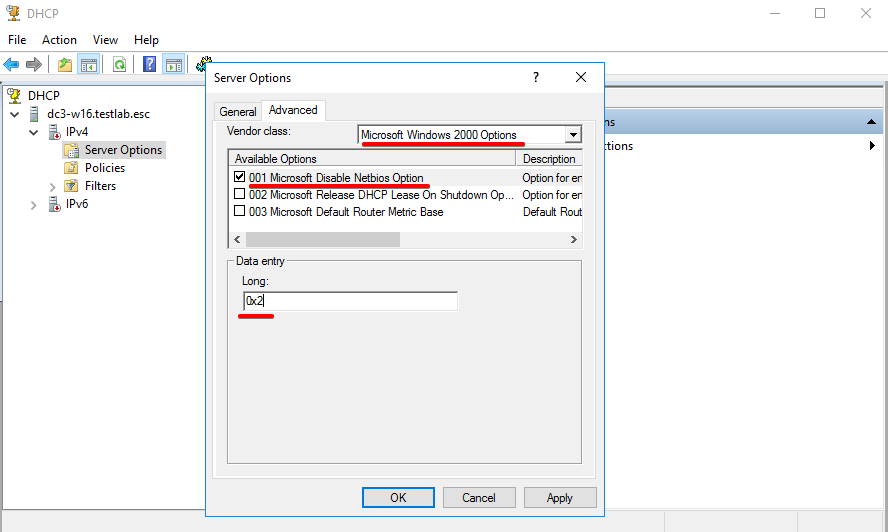

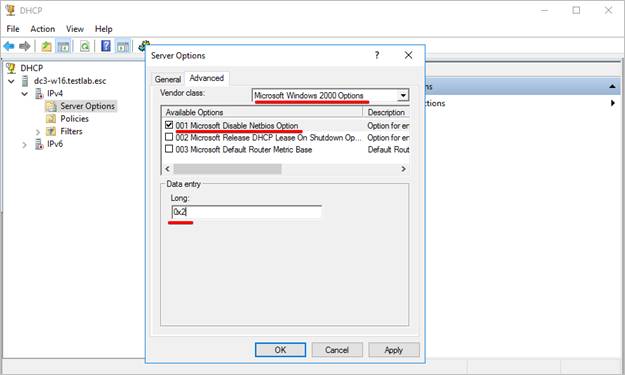

2. Отключить NetBios. Для этого необходимо воспользоваться оснасткой dhcpmgmt.msc. Server Options: Вкладка Advanced -> Microsoft Windows 2000 Options -> Microsoft Disable Netbios Option. Выставить значение 0x2.

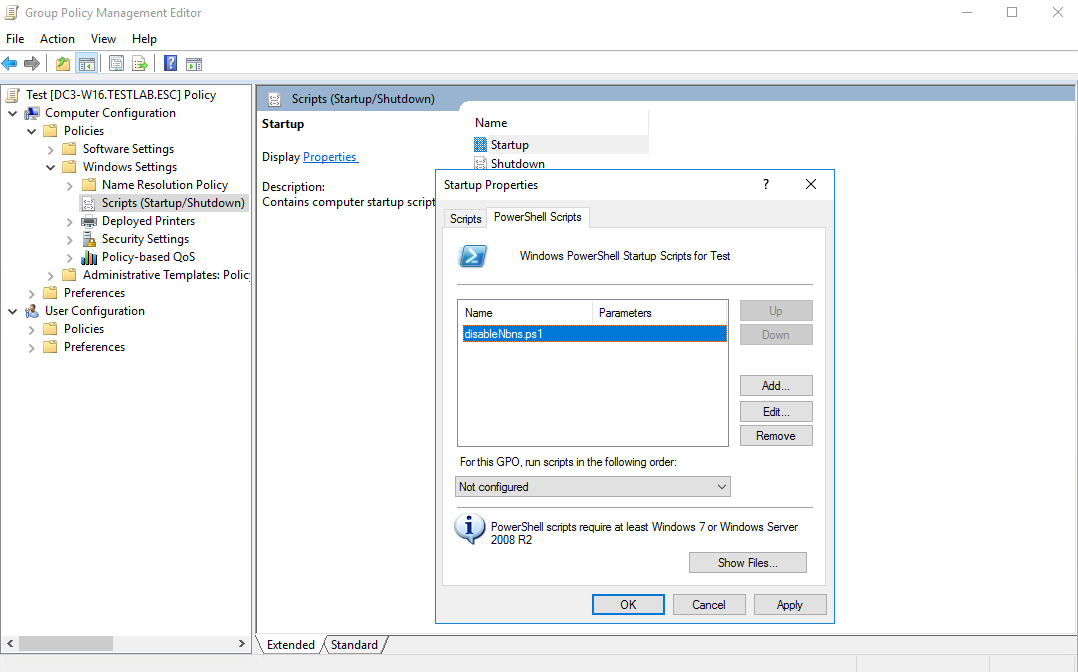

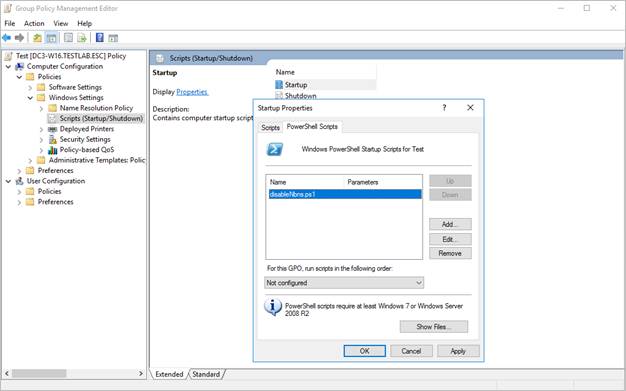

3. Также поддержку NetBios можно отключить через запуск PowerShell скрипта на узлах с помощью групповой политики «Scripts» в разделе «Computer Configuration -> Policies-> Windows Settings». Требуется добавить startup PowerShell script с следующим содержимым:

$regkey = "HKLM:SYSTEMCurrentControlSetservicesNetBTParametersInterfaces"

Get-ChildItem $regkey |foreach { Set-ItemProperty -Path "$regkey$($_.pschildname)" -Name NetbiosOptions -Value 2 -Verbose}

Данный скрипт для всех сетевых адаптеров в ветке реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesNetBTParametersInterfaces установит значение параметра NetbiosOptions на 2.

Если в инфраструктуре имеются узлы под управлением Windows XP или Windows 2000, то отключение NetBios может сказаться на их работоспособности.

Ошибки конфигурирования сетей

Наиболее частые ошибки, связанные с неверным конфигурированием работы сети:

- Излишне «доверительные» отношения между подсетями. Сюда относятся проблемы разграничения доступа между подсетями, при которых становится возможен несанкционированный сетевой доступ между внутренними подсетями организации. В результате злоумышленник при компрометации небольшой части сети может беспрепятственно взять под контроль ключевые узлы всей сети.

- Доступ узлов инфраструктуры ко внешним DNS-серверам. При использовании внутренней системы доменных имен DNS-запросы должны обрабатываться только на собственных DNS-серверах организации. Если DNS на клиентах сконфигурирован неверно, в случае запроса к публичному DNS-серверу существует риск утечки внутренних доменных имен, а также обход фильтрации известных адресов командных серверов вредоносного ПО.

- Открытые для внешней сети «наружу» сетевые порты и сервисы порты без необходимости в этом (например, базы данных). Вследствие у злоумышленника появляются большие возможности для проведения атаки. Например, из-за хранения сведений в незащищенной базе данных, в сеть утекли данные пациентов скорой помощи из Подмосковья.

Чтобы выявить такие ошибки, мы воспользовались вкладкой PT NAD «Сетевые связи». Все связи представлены в виде графа. Мы попробовали найти соединения из подсети DMZ в пользовательскую подсеть. Для этого настроили фильтр по подсетям. В результате мы обнаружили нежелательную сетевую связь, а также сработавшее событие — сканирование утилитой nmap, что служит индикатором проводившейся сетевой разведки.

Также мы попробовали найти связи из внешней сети к подсети DMZ. Проанализировали прикладные протоколы — увидели активное использование служебных протоколов, а также событие — попытку эксплуатации уязвимости EthernalBlue, ставшей причиной нашумевшей эпидемии WannaCry.

Далее рассмотрели корректность работы DNS. Для этого отфильтровали трафик по протоколу и выбрали в качестве получателя IP-адреса не из локальной сети. В итоге обнаружили DNS-запросы к серверам Google, исходящие от сегмента пользователей.

Видео

Устранить ошибки можно следующим образом:

- Настроить Access Control List (ACL) на сетевом оборудовании для корректного разграничения прав доступа между подсетями. ACL — это набор разрешающих или запрещающих правил для сетевого трафика (в контексте сетевого оборудования). В большинстве случаев списки доступа применяют для пакетной фильтрации на границе интернета и частной сети, однако фильтрация может также потребоваться на границе DMZ и других подсетей.

- Настроить межсетевой экран. Межсетевые экраны также должны быть настроены не только на границе с внешней сетью, но и между внутренними подсетями организации.

- Запретить изменения сетевых настроек пользователей. Для этого настройте параметр в групповых политиках Windows: «User Configuration -> Administrative Templates -> Network -> Network Connections».

Сокрытие трафика

Инструментами сокрытия трафика могут быть VPN, Tor, шифрующие proxy и другие зашифрованные туннели. Их несанкционированное и неконтролируемое использование может привести к снижению эффективности средств защиты в организации; потере контроля за контентом, передаваемым в туннелированном трафике; злоумышленник может получить зашифрованный туннель во внутреннюю сеть организации, в случае компрометации домашнего компьютера сотрудника.

Для выявления использования этих средств подойдут такие фильтры: по репутационному списку tor-relays, который содержит актуальные адреса узлов сети Tor, а также фильтр по протоколу TLS, так как Tor маскируется под него. Использованный в «подозрительной» сессии TLS-сертификат является автоматически сгенерированным, что является индикатором соединения сети Tor.

Для обнаружения VPN и других туннелей можно воспользоваться фильтром по ключевому слову PPTP (Point-to-Point Protocol), а для обнаружения SOCKS5-трафика — уже знакомым нам фильтром по протоколу. Так мы нашли VPN-сессию с внешним хостом и множество подключений по SOCKS5.

Видео

Методы решения данной проблемы мы уже рассматривали ранее, справиться поможет:

- Разграничение прав локальных пользователей.

- Политика белых списков для ПО.

- Настройка сетевого экрана.

- Закрытие сетевых портов.

Нецелевое использование систем

К нецелевому использованию систем относятся применение майнеров криптовалют, Bittorent-клиентов, онлайн-игры. Несмотря на то, что это не создает непосредственных угроз безопасности, это увеличивает нагрузку на вычислительные системы и каналы передачи информации, а также влечет за собой риск установки вредоносного ПО.

Выявить майнеры поможет репутационный список miners, в который попадают адреса известных майнинг-пулов, а также узлов блокчейна различных криптовалют. В результате мы видим большое количество DNS-запросов, что свидетельствует о работе криптомайнера. Еще одним индикатором работы криптомайнера может служить сработавшие правила.

С Bittorent и онлайн-играми все еще проще — для поиска торрент-трафика воспользуемся фильтром по протоколу Bittorent, а для онлайн-игр — по серверам популярных онлайн-игр. Это помогает вычислить сотрудников, использующих свое рабочее время не так, как хотелось бы работодателю.

Видео

Средства противодействия почти те же, что и в пунктах выше:

- Разграничить права локальных пользователей.

- Политика белых списков для ПО.

- Обновить антивирус и его базы.

Подведем итоги

В большинстве компаний мы замечаем проблемы с корректной настройкой обширных корпоративных сетей и несоблюдение конфигураций, политик и регламентов ИБ. Это связано с постоянным ростом сетей и изменениям внутри них, а также с изменениями в самих регламентах и политиках. Вот общие рекомендации, позволяющие избежать многие ошибки:

- Минимизировать использование открытых протоколов.

- Контролировать разграничение сетевого доступа.

- Разграничивать права пользователей.

При этом на рынке уже есть инструменты, способные отслеживать сетевую активность внутри организации, своевременно обнаруживать как ошибки настроек, так и активность злоумышленников. Одна из таких систем – это PT Network Attack Discovery.

Автор: Алексей Леднев, Старший специалист. PT Expert Security Center

В этой статье мы разберем семь самых популярных ошибок сетевой безопасности: расскажем, как их обнаружить и устранить.

Автор: Алексей Леднев, старший специалист экспертного центра безопасности, Positive Technologies (PT Expert Security Center)

В середине сентября стало известно об утечке почти 2 ТБ данных, в которых содержалась информация о работе системы оперативно-розыскных мероприятий в сети одного российского оператора связи. Утечка произошла из-за неправильно настроенной утилиты резервного копирования rsync. Подобные ошибки — частая причина проблем крупных компаний. В этой статье мы разберем семь самых популярных ошибок сетевой безопасности: расскажем, как их обнаружить и устранить.

Распространенная причина успеха развития атак внутри сети — ошибки конфигурирования каналов связи или систем обработки и хранения данных, а также нарушения регламентов ИБ. Все это снижает эффективность используемых средств защиты и увеличивает шансы злоумышленников на взлом и развитие атаки. Во время проектов по расследованию инцидентов и анализа трафика наша команда PT Expert Security Center регулярно находит типичные ошибки в конфигурациях информационных систем и нарушения корпоративных регламентов ИБ. Давайте посмотрим, что это за ошибки.

Семь типовых ошибок сетевой безопасности

Как показывает наша практика, в 9 из 10 организаций, независимо от их размера и сферы деятельности, наиболее часто встречаются следующие ошибки:

-

передача учетных данных по сети в открытом виде,

-

нешифрованные почтовые сообщения,

-

использование утилит для удаленного доступа,

-

использование широковещательных протоколов LLMNR и NetBIOS,

-

ошибки конфигурирования сетей,

-

TOR, VPN-туннели и прочие инструменты сокрытия активности в сети,

-

нецелевое использование систем (майнеры криптовалют, торренты).

Причины ошибок в недостаточном внимании к обеспечению ИБ, в отсутствии или нарушении регламентов ИБ и IТ в организации, в ошибках при настройке систем, а в больших корпоративных сетях еще из-за того, что сложно контролировать корректность конфигураций.

Далее мы поговорим о каждой ошибке: к каким последствиям они могут привести, на примере системы анализа трафика PT Network Attack Discovery (PT NAD) покажем, как их можно выявить и дадим рекомендации по их устранению. PT NAD — система класса NTA (Network Traffic Analysis), которая разбирает трафик на уровнях L2 — L7 и выявляет атаки на периметре и в инфраструктуре. Для проверки на наличие ошибок в сети мы будем применять фильтрацию трафика по протоколу и несколько дополнительных инструментов.

Передача учетных данных по сети в открытом виде

Все еще встречается использование сетевых протоколов, в которых в открытом виде передаются учетные данные пользователей, — это HTTP, почтовые протоколы с отсутствием шифрования, LDAP и Telnet. По данным нашего исследования, хранение важной информации в открытом виде на сетевых ресурсах встречается в 44% организаций, в которых мы проводили анализ защищенности. В случае компрометации сети злоумышленник может в пассивном режиме перехватить учетные данные, закрепить свое присутствие в инфраструктуре и повысить свои привилегии.

Пример передаваемых учетных данных, выявленных с помощью PT NAD

На видео мы показали, как с помощью PT NAD можно проверить, передаются ли по сети учетные данные в открытом виде. Для этого мы отфильтровали в PT NAD сетевые сессии по признаку передачи пароля. Это позволило найти факты передачи учетных данных для веб-приложения, в нашем случае — системы мониторинга Zabbix. Имея привилегированную учетную запись на сервере Zabbix, злоумышленник чаще всего получает возможность удаленного выполнения команд на всех системах, подключенных к мониторингу. Также в демонстрации мы рассмотрели пример анализа трафика на использование отрытых сетевых протоколов (LDAP, FTP, HTTP, POP3, SMTP, Telnet) и извлечение из него учетных записей пользователей.

Подробнее на видео

Перечислим методы устранения передачи учетных данных в открытом виде на разных участках инфраструктуры:

-

Веб-серверы: перейти с протокола HTTP на HTTPS. Для перехода на защищенный

протокол HTTPS требуется настроить SSL-сертификат и переадресацию с HTTP-адресов на HTTPS. На внутренних ресурсах организации допустимо настроить самоподписанные сертификаты, предварительно настроив внутренний центр сертификации. Для общедоступных ресурсов лучше использовать доверенные сертификаты, выпущенные доверенным удостоверяющим центром. -

2. Протокол LDAP: настроить клиенты на использование аутентификации через Kerberos или использование защищенной версии протокола. Для

настройки аутентификации через Kerberos, необходимо настроить клиентов на использование SASL-механизмов аутентификации GSSAPI или GSS-SPNEGO. TLS, необходимо активировать LDAPS на сервере согласно инструкции. Далее настроить клиентов на использование TLS (LDAPS) при подключении к LDAP-серверу. -

Почтовые протоколы: настроить клиенты и серверы на использование TLS. Вместо стандартных POP3, IMAP и SMTP рекомендуем настроить клиенты и серверы организации на использование их защищенных аналогов POP3S, IMAPS и SMTPS согласно инструкции вашего почтового сервера. Стоит отметить, что при принудительном включении TLS письма могут быть не доставлены на серверы, не

поддерживающие шифрование. -

Протокол Telnet: перейти на SSH. Следует полностью отказаться от использования протокола Telnet и заменить его на защищенный протокол SSH.

-

FTP: перейти на SFTP или FTPS. FTPS — версия FTP с применением протокола SSL, требующая для своей работы SSL-сертификат. SFTP — протокол передачи файлов, чаще всего использующий SSH. Как следствие, требует меньше настроек на серверах, где уже применяется SSH.

Нешифрованные почтовые сообщения

Следующая типичная ошибка — использование открытых почтовых протоколов на пути от сервера организации к внешнему почтовому серверу. Это приводит к тому, что письма, передающиеся в защищенном виде внутри сети, в дальнейшем могут передаваться по интернету в открытом виде. В результате злоумышленник, имея доступ к внешнему сетевому трафику (например, через интернет-провайдера), может беспрепятственно получать любую информацию из писем.

Для поиска незащищенной исходящей почты, которая передается во внешнюю сеть, мы воспользовались в PT NAD фильтрами по протоколу SMTP, адресу источника и получателя. Для того, чтобы исключить зашифрованные соединения, мы добавили фильтр по команде STARTTLS. В результате было обнаружено письмо с вложением, переданное в открытом виде.

Подробнее на видео

Возможные варианты устранения ошибки:

-

Настроить сервер на принудительное использование TLS при отправке почты (но в этом случае письма могут быть не доставлены на серверы, не поддерживающие шифрование).

-

Настроить использование S/MIME — стандарта для отправки зашифрованных сообщений и сообщений с цифровой подписью. Требует настройки почтового клиента и S/MIME сертификата. Подробнее — на сайте Microsoft.

-

Применять PGP. Принудительное использование PGP также исключит передачу писем в открытом виде, однако это требует дополнительной настройки на клиентах и передачи открытого ключа получателям. Данный вариант больше подходит для использования в частных случаях.

Использование утилит для удаленного доступа

Сотрудники часто применяют утилиты для удаленного доступа (remote access tools, RAT), например TeamViewer, Ammyy Admin, RMS. Если это разрешено внутренними политиками ИБ, то в случае, когда злоумышленник воспользуется этими же инструментами, отличить нелегитимное их использование от легитимного будет сложно.

Для обнаружения подключений через TeamViewer мы воспользовались в PT NAD фильтром по одноименному протоколу. В результате мы обнаружили две такие сетевые сессии. Если в организации запрещено использование утилит удаленного управления, то специалисту по ИБ стоит провести расследование, чтобы установить источник активности.

Еще один механизм выявления случаев использования RAT — предустановленные правила. На видео с их помощью мы обнаружили факт использования утилиты Remote Admin.

Подробнее на видео

Рекомендации по устранению нарушения:

-

Контролировать использование утилит удаленного управления. Необходимо разработать регламенты ИБ, запрещающие несанкционированное использование утилит для удаленного управления, а также контролировать их соблюдение. Подключение RAT можно также запретить на уровне некоторых сетевых средств безопасности, например, NGFW.

-

Разграничить права локальных пользователей на рабочих станциях. Если пользователям не будут выданы избыточные административные права, разрешающие в том числе установку программ на рабочие компьютеры, использование утилит будет невозможно.

-

Ввести политику белых списков для ПО. Самый надежный, но трудоемкий метод решения. Ввести в организации белый список ПО и следить, что на всех узлах используется ПО только из этого списка, а также следить за актуальностью списка. Для настройки можно воспользоваться утилитой AppLocker, которая входит в состав Windows. Подробнее на сайте Microsoft.

Использование широковещательных протоколов LLMNR и NetBIOS

Еще одна проблема настроек сетей организаций — использование подверженных спуфингу протоколов LLMNR и NetBIOS. Данные протоколы позволяют за счет широковещательных запросов в локальном сегменте сети L2 разрешать имена соседних компьютеров без использования DNS-сервера. Эти протоколы также автоматически используются при недоступности DNS. В случае проникновения злоумышленника во внутреннюю сеть компании, он сможет провести атаку типа человек посередине (англ. man in the middle, MITM). Злоумышленник может ответить на широковещательный запрос и тем самым перенаправить запросы жертвы на подконтрольный злоумышленнику сервер. Проведение данной атаки позволит перехватить аутентификационные данные.

Мы попробовали выявить использование данных протоколов, воспользовавшись виджетом «Прикладные протоколы» в PT NAD. Мы обнаружили, что, кроме привычных протоколов, используются протоколы LLMNR и NBNS. Добавив их к фильтру, также обнаружили всех клиентов, которые отправляли запросы, используя данный протокол.

Подробнее на видео

Чтобы устранить эту ошибку, нужно:

1. Отключить LLMNR. Для этого необходимо предварительно на клиентах произвести настройку DNS. Произвести отключение LLMNR можно с помощью групповой политики Turn Off Multicast Name Resolution в разделе Computer Configuration

-> Administrative Templates -> Network -> DNS Client. Для отключения значение политики должно быть выставлено в Enabled.

2. Отключить NetBIOS. Для этого необходимо воспользоваться оснасткой dhcpmgmt.msc. Server Options: Вкладка Advanced -> Microsoft Windows 2000 Options -> Microsoft Disable Netbios Option. Выставить значение 0x2.

3. Также поддержку NetBIOS можно отключить через запуск PowerShell-скрипта на узлах с помощью групповой политики Scripts в разделе Computer Configuration -> Policies-> Windows Settings. Требуется добавить startup PowerShell script с следующим содержимым:

$regkey

= «HKLM:SYSTEMCurrentControlSetservicesNetBTParametersInterfaces»

Get-ChildItem $regkey |foreach { Set-ItemProperty -Path «$regkey$($_.pschildname)» -Name NetbiosOptions -Value 2 -Verbose}

Данный скрипт для всех сетевых адаптеров в ветке реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesNetBTParametersInterfaces установит значение параметра NetbiosOptions на 2.

Если в инфраструктуре имеются узлы под управлением Windows XP или Windows 2000, то отключение NetBIOS может сказаться на их работоспособности.

Ошибки конфигурирования сетей

Наиболее частые ошибки, связанные с неверным конфигурированием работы сети:

1. Излишне доверительные отношения между подсетями. Сюда относятся проблемы разграничения доступа между подсетями, при которых становится возможен несанкционированный сетевой доступ между внутренними подсетями организации. В результате злоумышленник при компрометации небольшой части сети может беспрепятственно взять под контроль ключевые узлы всей сети.

2. Доступ узлов инфраструктуры ко внешним DNS-серверам. При

использовании внутренней системы доменных имен DNS-запросы должны обрабатываться только на собственных DNS-серверах организации. Если DNS на клиентах сконфигурирован неверно, в случае запроса к публичному DNS-серверу существует риск утечки внутренних доменных имен, а также обход фильтрации известных адресов командных серверов вредоносного ПО.

3. Открытые для внешней сети сетевые порты и сервисы без необходимости в этом (например, базы данных). Вследствие у злоумышленника появляются большие возможности для проведения атаки. Например, из-за хранения сведений в незащищенной базе данных, в сеть утекли данные пациентов скорой помощи из Подмосковья.

Чтобы выявить такие ошибки, мы воспользовались вкладкой PT NAD «Сетевые связи». Все связи представлены в виде графа. Мы попробовали найти соединения из подсети DMZ в пользовательскую подсеть. Для этого настроили фильтр по подсетям. В результате мы обнаружили нежелательную сетевую связь, а также сработавшее событие — сканирование утилитой nmap, что служит индикатором проводившейся сетевой разведки.

Также мы попробовали найти связи из внешней сети к подсети DMZ. Проанализировали прикладные протоколы — увидели активное использование служебных протоколов, а также событие — попытку эксплуатации уязвимости EternalBlue, ставшей причиной нашумевшей эпидемии WannaCry.

Далее рассмотрели корректность работы DNS. Для этого отфильтровали трафик по протоколу и выбрали в качестве получателя IP-адреса не из локальной сети. В итоге обнаружили DNS-запросы к серверам Google, исходящие от сегмента пользователей.

Видео.

Устранить ошибки можно следующим образом:

-

Настроить access control list (ACL) на сетевом оборудовании для корректного разграничения прав доступа между подсетями. ACL — это набор разрешающих или запрещающих правил для сетевого трафика (в контексте сетевого оборудования). В большинстве случаев списки доступа применяют для пакетной фильтрации на границе интернета и частной сети, однако фильтрация может также потребоваться на границе DMZ и других подсетей.

-

Настроить межсетевой экран. Межсетевые экраны также должны быть настроены не только на границе с внешней сетью, но и между внутренними подсетями организации.

-

Запретить изменения сетевых настроек пользователей. Для этого настройте параметр в групповых политиках Windows: User Configuration -> Administrative Templates -> Network -> Network Connections.

Сокрытие трафика

Инструментами сокрытия трафика могут быть VPN, Tor, шифрующие proxy и другие зашифрованные туннели. Их несанкционированное и неконтролируемое использование может привести к снижению эффективности средств защиты в организации; потере контроля за контентом, передаваемым в туннелированном трафике; злоумышленник может получить зашифрованный туннель во внутреннюю сеть организации, в случае компрометации домашнего компьютера сотрудника.

Для выявления использования этих средств вновь пригодятся фильтры: по репутационному списку tor-relays, который содержит актуальные адреса узлов сети Tor, а также фильтр по протоколу TLS, так как Tor маскируется под него. Использованный в подозрительной сессии TLS-сертификат является автоматически сгенерирован, что является индикатором соединения сети Tor.

Для обнаружения VPN и других туннелей можно воспользоваться фильтром по ключевому слову PPTP (Point-to-Point Protocol), а для обнаружения SOCKS5-трафика — уже знакомым нам фильтром по протоколу. Так мы нашли VPN-сессию с внешним хостом и множество подключений по SOCKS5.

Видео.

Методы решения данной проблемы мы уже рассматривали ранее, справиться поможет:

-

разграничение прав локальных пользователей,

-

политика белых списков для ПО,

-

настройка сетевого экрана,

-

закрытие сетевых портов.

Нецелевое использование систем

К нецелевому использованию систем относятся применение майнеров криптовалют, BitTorrent-клиентов, онлайн-игры. Несмотря на то, что это не создает непосредственных угроз безопасности, это увеличивает нагрузку на вычислительные системы и каналы передачи информации, а также влечет за собой риск установки вредоносного ПО.

Выявить майнеры поможет репутационный список miners, в который попадают адреса известных майнинг-пулов, а также узлов блокчейна различных криптовалют. В результате мы видим большое количество DNS-запросов, что свидетельствует о работе криптомайнера. Еще одним индикатором работы криптомайнера может служить сработавшие правила.

С BitTorrent и онлайн-играми все еще проще — для поиска торрент-трафика воспользуемся фильтром по протоколу BitTorrent, а для онлайн-игр — по серверам популярных онлайн-игр. Это помогает вычислить сотрудников, использующих свое рабочее время не так, как хотелось бы работодателю.

Видео.

Средства противодействия почти те же, что и в пунктах выше:

-

разграничение прав локальных пользователей,

-

политика белых списков для ПО,

-

обновление антивируса и его базы.

Подведем итоги

В большинстве компаний мы замечаем проблемы с корректной настройкой обширных корпоративных сетей и несоблюдение конфигураций, политик и регламентов ИБ. Это связано с постоянным ростом сетей и изменениям внутри них, а также с изменениями в самих регламентах и политиках. Вот общие рекомендации, позволяющие избежать многие ошибки:

-

минимизировать использование открытых протоколов,

-

контролировать разграничение сетевого доступа,

-

разграничивать права пользователей.

При этом на рынке уже есть инструменты, способные отслеживать сетевую активность внутри организации,

своевременно обнаруживать как ошибки настроек, так и активность

злоумышленников.

2019/12/10 13:48:56

Как показывает практика компании Positive Technologies, ошибки сетевой безопасности встречаются в 90% организаций. Перечислим наиболее популярные промахи и способы их исправления.

Автор статьи: Алексей Леднев, старший специалист экспертного центра безопасности Positive Technologies (PT Expert Security Center)

Ошибки сетевой безопасности встречаются у большинства компаний

Семь распространенных проблем сетевой безопасности

Передача учетных данных в открытом виде

Многие компании до сих пор используют сетевые протоколы (HTTP, почтовые протоколы с отсутствием шифрования, LDAP и Telnet), в которых в открытом виде передаются учетные данные пользователей. Хранение важной информации в открытом виде на сетевых ресурсах специалисты Positive Technologies встречали в 44% организаций, информационные системы которых ими были проанализированы в 2018 году. Проникнув в сеть, злоумышленник может перехватить важные учетные записи (например, бухгалтерии) или повысить свои привилегии для продолжения атаки.

Используя средства класса NTA (в частности, PT Network Attack Discovery (PT NAD)), можно проверить, передаются ли по сети учетные данные в открытом виде.

Виджет в PT Network Attack Discovery с учетными записями в открытом виде

Устранить передачу учетных данных в открытом виде можно несколькими способами: в веб-серверах перейти с HTTP на HTTPS, в протоколе LDAP настроить клиенты на использование аутентификации через Kerberos или защищенной версии протокола LDAPS, в почтовых клиентах и серверах включить TLS. Также надо отказаться от протокола Telnet в пользу SSH и применять защищенные версии FTP — SFTP или FTPS.

Отправка нешифрованных почтовых сообщений

Следующая типичная ошибка — использование открытых почтовых протоколов на пути от сервера организации к внешнему почтовому серверу. Письма, циркулирующие в защищенном виде внутри сети, оказываются в интернете в открытом виде, и их может прочитать злоумышленник, имея доступ к внешнему сетевому трафику (например, через интернет-провайдера).

Для поиска незащищенной исходящей почты, которая передается во внешнюю сеть, можно воспользоваться в решении PT NAD фильтрами по протоколу SMTP, адресу источника и получателя. Для того, чтобы исключить зашифрованные соединения, необходимо добавить фильтр по команде STARTTLS. В результате могут быть обнаружены письма, переданные в открытом виде.

Возможные варианты устранения ошибки: настроить сервер на принудительное использование TLS, применять S/MIME и PGP.

Использование утилит для удаленного доступа

Сотрудники часто применяют утилиты для удаленного доступа (remote access tools, RAT), например, TeamViewer, Ammyy Admin, RMS. Если это разрешено внутренними политиками ИБ, то в случае, когда злоумышленник воспользуется этими же инструментами, отличить нелегитимное их использование от легитимного будет сложно.

Обнаружить подключения через TeamViewer также можно с помощью PT NAD. Для этого необходимо воспользоваться фильтром по одноименному протоколу, который позволит выявить такие сетевые сессии. Еще один механизм выявления случаев использования RAT — предустановленные правила.

Если в организации запрещено использование утилит удаленного управления, то в случае обнаружения подобных подключений специалисту по ИБ стоит провести расследование, чтобы установить источник активности.

Рекомендации по устранению нарушения: контролировать использование утилит удаленного управления, разграничить права локальных пользователей на рабочих станциях, ввести политику белых списков для ПО.

Применение широковещательных протоколов LLMNR и NetBIOS

Еще одна проблема настроек сетей организаций — использование подверженных спуфингу протоколов LLMNR и NetBIOS. Данные протоколы позволяют за счет широковещательных запросов в локальном сегменте сети L2 разрешать имена соседних компьютеров без использования DNS-сервера. Эти протоколы также автоматически используются при недоступности DNS. В случае проникновения злоумышленника во внутреннюю сеть компании, он сможет провести атаку типа «человек посередине» (англ. man in the middle, MITM). Злоумышленник может ответить на широковещательный запрос и тем самым перенаправить запросы жертвы на подконтрольный злоумышленнику сервер. Проведение данной атаки позволит перехватить аутентификационные данные.

Чтобы выявить использование данных протоколов необходимо в PT NAD воспользоваться виджетом «Прикладные протоколы». С его помощью можно обнаружить использование LLMNR и NBNS. Добавив их к фильтру, можно найти всех клиентов, которые отправляли по ним запросы.

Как устранить подобную ошибку? Это можно сделать за счет отключения LLMNR и NetBIOS. Однако если в инфраструктуре имеются узлы под управлением Windows XP или Windows 2000, то отключение NetBIOS может сказаться на их работоспособности.

Неверное конфигурирование сетей

Перечислим наиболее частые ошибки, связанные с неверным конфигурированием работы сети:

1. Излишне доверительные отношения между подсетями. Сюда относятся проблемы разграничения доступа между подсетями, при которых становится возможен несанкционированный сетевой доступ между внутренними подсетями организации. В результате злоумышленник при компрометации небольшой части сети может беспрепятственно взять под контроль ключевые узлы всей сети.

2. Доступ узлов инфраструктуры ко внешним DNS-серверам. При использовании внутренней системы доменных имен DNS-запросы должны обрабатываться только на собственных DNS-серверах организации. Если DNS на клиентах сконфигурирован неверно, то в случае запроса к публичному DNS-серверу существует риск утечки внутренних доменных имен, а также обход фильтрации известных адресов командных серверов вредоносного ПО.

3. Без необходимости открытые для внешней сети сетевые порты и сервисы (например, базы данных). В этом случае у злоумышленника появляются большие возможности для проведения атаки. Так, например, из-за хранения сведений в незащищенной базе данных, в сеть утекли данные пациентов скорой помощи из Подмосковья[1].

Чтобы выявить такие ошибки, нужно воспользоваться вкладкой PT NAD «Сетевые связи» и попробовать найти соединения из подсети DMZ (сегмент сети, содержащий общедоступные сервисы) в пользовательскую подсеть. Для этого необходимо настроить фильтр по подсетям. В результате можно обнаружить нежелательную сетевую связь и сканирование утилитой nmap, что служит индикатором проводившейся сетевой разведки.

В ходе проведения одной из таких проверок специалисты Positive Technologies также увидели активное использование служебных протоколов, попытку эксплуатации уязвимости EternalBlue, ставшей причиной нашумевшей эпидемии WannaCry, и DNS-запросы к серверам Google, исходящие от сегмента пользователей.

Устранить ошибки можно следующим образом: настроить access control list (ACL) на сетевом оборудовании для корректного разграничения прав доступа между подсетями, сконфигурировать межсетевой экраны (они должны работать не только на границе с внешней сетью, но и между внутренними подсетями организации), а также запретить изменения сетевых настроек пользователей.

Неконтролируемое применение инструментов сокрытия трафика

Инструментами сокрытия трафика могут быть VPN, Tor, шифрующие proxy и другие зашифрованные туннели. Их неконтролируемое использование может привести к потере контроля за контентом, передаваемым в туннелированном трафике. А в случае компрометации домашнего компьютера сотрудника злоумышленник может получить зашифрованный туннель во внутреннюю сеть организации.

В выявлении использования этих средств с помощью PT NAD также помогут фильтры: по репутационному списку tor-relays, который содержит актуальные адреса узлов сети Tor, и фильтром по протоколу TLS, так как Tor маскируется под него. Использованный в подозрительной сессии TLS-сертификат автоматически сгенерирован, что является индикатором соединения сети Tor.

Для обнаружения VPN и других туннелей можно воспользоваться фильтром по ключевому слову PPTP (Point-to-Point Protocol), а для обнаружения SOCKS5-трафика — уже знакомым фильтром по протоколу. Так, например, можно найти VPN-сессию с внешним хостом и множество подключений по SOCKS5.

Методы решения данной проблемы были уже рассмотрены ранее. Справиться поможет:

1. разграничение прав локальных пользователей,

2. политика белых списков для ПО,

3. настройка сетевого экрана,

4. закрытие сетевых портов.

Нецелевое использование систем

Нецелевое использование систем увеличивает нагрузку на вычислительные системы и каналы передачи информации, а также влечет за собой риск установки вредоносного ПО.

Выявить майнеры пользователям PT NAD поможет репутационный список miners, в который попадают адреса известных майнинг-пулов, а также узлов блокчейна различных криптовалют. В результате можно увидеть большое количество DNS-запросов, что свидетельствует о работе криптомайнера. Еще одним индикатором его работы могут служить сработавшие правила.

С BitTorrent и онлайн-играми все еще проще — для поиска торрент-трафика нужно воспользоваться фильтром по протоколу BitTorrent, а для онлайн-игр — по серверам популярных онлайн-игр. Это помогает вычислить сотрудников, использующих свое рабочее время не так, как хотелось бы работодателю.

Средства противодействия почти те же, что и в пунктах выше:

1. разграничение прав локальных пользователей,

2. политика белых списков для ПО,

3. обновление антивируса и его базы.

Вывод

Подводя итог, можно назвать три главные рекомендации, позволяющие избежать ошибок сетевой безопасности:

1. минимизировать использование открытых протоколов,

2. контролировать разграничение сетевого доступа,

3. разграничивать права пользователей.

Также следует напомнить, что на рынке уже есть инструменты, позволяющие отслеживать сетевую активность внутри организации, обнаруживать ошибки настроек и деятельность злоумышленников.

Смотрите также

Контроль и блокировки сайтов

- Цензура в интернете. Мировой опыт

- Цензура (контроль) в интернете. Опыт Китая, Компьютерная группа реагирования на чрезвычайные ситуации Китая (CERT)

- Цензура (контроль) в интернете. Опыт России, Политика Роскомнадзора по контролю интернета, ГРЧЦ

- Запросы силовиков на телефонные и банковские данные в России

- Закон о регулировании Рунета

- Национальная система фильтрации интернет-трафика (НаСФИТ)

- Как обойти интернет-цензуру дома и в офисе: 5 простых способов

- Блокировка сайтов в России

- Ревизор — система контроля блокировки сайтов в России

Анонимность

- Даркнет (теневой интернет, DarkNet)

- VPN и приватность (анонимность, анонимайзеры)

- VPN — Виртуальные частные сети

- СОРМ (Система оперативно-розыскных мероприятий)

- Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА)

- Ястреб-М Статистика телефонных разговоров

Критическая инфраструктура

- Цифровая экономика России

- Электронное правительство России

- Информационная безопасность цифровой экономики России

- Защита критической информационной инфраструктуры России

- Закон О безопасности критической информационной инфраструктуры Российской Федерации

- Основы государственной политики РФ в области международной информационной безопасности

- Доктрина информационной безопасности России

- Стратегия национальной безопасности России

- Соглашение стран СНГ в борьбе с преступлениями в сфере информационных технологий

- Автономный интернет в России

- Киберполигон России для обучения информационной безопасности

- Национальная биометрическая платформа (НБП)

- Единая биометрическая система (ЕБС) данных клиентов банков

- Биометрическая идентификация (рынок России)

- Каталог решений и проектов биометрии

- Единая сеть передачи данных (ЕСПД) для госорганов (Russian State Network, RSNet)

- Статья:Единая система программной документации (ЕСПД).

- Сеть передачи данных органов государственной власти (СПДОВ)

- Единая сеть электросвязи РФ

- Единый портал государственных услуг (ФГИС ЕПГУ)

- Гособлако — Государственная единая облачная платформа (ГЕОП)

- Госвеб Единая платформа интернет-порталов органов государственной власти

Импортозамещение

- Импортозамещение в сфере информационной безопасности

- Обзор: Импортозамещение информационных технологий в России

- Главные проблемы и препятствия импортозамещения ИТ в России

- Преимущества замещения иностранных ИТ-решений отечественными

- Основные риски импортозамещения ИТ

- Импортозамещение информационных технологий: 5 «За» и 5 «Против»

- Как импортозамещение ИТ сказалось на бизнесе иностранных вендоров? Взгляд из России

- Как запуск реестра отечественного ПО повлиял на бизнес российских вендоров

- Какие изменения происходят на российском ИТ-рынке под влиянием импортозамещения

- Оценки перспектив импортозамещения в госсекторе участниками рынка

Информационная безопасность и киберпреступность

- Обзор громких киберинцидентов 2020 года

- Киберпреступность в мире

- Требования NIST

- Глобальный индекс кибербезопасности

- Кибервойны, Кибервойна России и США, Кибервойна России и Великобритании, Кибервойна России и Украины

- Locked Shields (киберучения НАТО)

- Киберпреступность и киберконфликты : Россия, Кибервойска РФ, ФСБ, Национальный координационный центр по компьютерным инцидентам (НКЦКИ), Центр информационной безопасности (ЦИБ) ФСБ, Следственный комитет при прокуратуре РФ, Управление К БСТМ МВД России, МВД РФ, Министерство обороны РФ, Росгвардия, ФинЦЕРТ

- Число киберпреступлений в России, Русские хакеры

- Киберпреступность и киберконфликты : Украина, Киберцентр UA30, Национальные кибервойска Украины

- Национальный центр по защите данных системы здравоохранения Норвегии (HelseCERT)

- CERT NZ

- CERT-UZ Отдел технической безопасности в структуре государственного унитарного Центра UZINFOCOM

* Регулирование интернета в Казахстане, KZ-CERT

- Киберпреступность и киберконфликты : США, Пентагон, ЦРУ, АНБ, NSA Cybersecurity Directorate, ФБР, Киберкомандование США (US Cybercom), Министерства обороны США, NATO, Department of Homeland Security, Cybersecurity and Infrastructure Security Agency (CISA)

- Информационная безопасность в США

- Как США шпионили за производством микросхем в СССР

- Киберпреступность и киберконфликты : Европа, ENISA, ANSSI, Joint Cyber Unit, National Cyber Force

- Стратегия кибербезопасности ЕС

- Регулирование интернета в странах Евросоюза

- Информационная безопасность в Германии

- Информационная безопасность во Франции

- Информационная безопасность в Греции

- Информационная безопасность в Австралии

- Tactical Edge Networking (военный интернет)

- Киберпреступность и киберконфликты : Израиль

- Киберпреступность и киберконфликты : Иран

- Киберпреступность и киберконфликты : Китай

- Информационная безопасность в Китае

- Импортозамещение информационных технологий в Китае

- Киберпреступность и киберконфликты : КНДР

- Информационная безопасность в Молдавии

- Безопасность в интернете

- Безопасность интернет-сайтов

- Безопасность программного обеспечения (ПО)

- Безопасность веб-приложений

- Безопасность мессенджерах

- Угрозы безопасности общения в мобильной сети

- Безопасность в социальных сетях

- Киберзапугивание (кибербуллинг, киберсталкинг)

- Информационная безопасность в банках

- Информационная безопасность в судах

- CERT-GIB Computer Emergency Response Team — Group-IB

- Мошенничество с банковскими картами

- Взлом банкоматов

- Обзор: ИТ в банках 2016

- Политика ЦБ в сфере защиты информации (кибербезопасности)

- Потери организаций от киберпреступности

- Потери банков от киберпреступности

- Тренды развития ИТ в страховании (киберстрахование)

- Кибератаки

- Threat intelligence TI киберразведка

- Число кибератак в России и в мире

- Кибератаки на автомобили

- Обзор: Безопасность информационных систем

- Информационная безопасность

- Информационная безопасность в компании

- Информационная безопасность в медицине

- Информационная безопасность в электронной коммерции

- Информационная безопасность в ритейле

- Информационная безопасность (мировой рынок)

- Информационная безопасность (рынок России)

- Информационная безопасность на Украине

- Информационная безопасность в Белоруссии

- Главные тенденции в защите информации

- ПО для защиты информации (мировой рынок)

- ПО для защиты информации (рынок России)

- Pentesting (пентестинг)

- ИБ — Средства шифрования

- Криптография

- Управление инцидентами безопасности: проблемы и их решения

- Системы аутентификации

- Директор по информационной безопасности (Chief information security officer, CISO)

- Коррупция (мошенничество, взятки): Россия и мир

- Отмывание денег (Money Muling)

- Закон о персональных данных №152-ФЗ

- Защита персональных данных в Евросоюзе и США

- Расценки пользовательских данных на рынке киберпреступников

- Буткит (Bootkit)

- Уязвимости в ПО и оборудовании

- Джекпоттинг_(Jackpotting)

- Вирус-вымогатель (шифровальщик), Ramsomware, WannaCry, Petya/ExPetr/GoldenEye, CovidLock, Ragnar Locker, Ryuk, EvilQuest Вредонос-вымогатель для MacOS, Ransomware of Things (RoT), RegretLocker, Pay2Key, DoppelPaymer, Conti, DemonWare (вирус-вымогатель), Maui (вирус-вымогатель), LockBit (вирус-вымогатель)

- Защита от программ-вымогателей: существует ли она?

- Big Brother (вредоносная программа)

- MrbMiner (вирус-майнер)

- Защита от вирусов-вымогателей (шифровальщиков)

- Вредоносная программа (зловред)

- APT — Таргетированные или целевые атаки

- Исследование TAdviser и Microsoft: 39% российских СМБ-компаний столкнулись с целенаправленными кибератаками

- DDoS и DeOS

- Атаки на DNS-сервера

- DoS-атаки на сети доставки контента, CDN Content Delivery Network

- Как защититься от DDoS-атаки. TADетали

- Визуальная защита информации — Визуальное хакерство — Подглядывание

- Ханипоты (ловушки для хакеров)

- Руткит (Rootkit)

- Fraud Detection System (fraud, фрод, система обнаружения мошенничества)

- Каталог Антифрод-решений и проектов

- Как выбрать антифрод-систему для банка? TADетали

- Security Information and Event Management (SIEM)

- Threat intelligence (TI) — Киберразведка

- Каталог SIEM-решений и проектов

- Чем полезна SIEM-система и как её внедрить?

- Для чего нужна система SIEM и как её внедрить TADетали

- Системы обнаружения и предотвращения вторжений

- Отражения локальных угроз (HIPS)

- Защита конфиденциальной информации от внутренних угроз (IPC)

- Спуфинг (spoofing) — кибератака

- Фишинг, Фишинг в России, DMARC, SMTP

- Сталкерское ПО (программы-шпионы)

- Троян, Trojan Source (кибератака)

- Ботнет Боты, TeamTNT (ботнет), Meris (ботнет)

- Backdoor

- Черви Stuxnet Regin Conficker

- EternalBlue

- Рынок безопасности АСУ ТП

- Флуд (Flood)

- Предотвращения утечек информации (DLP)

- Скимминг (шимминг)

- Спам, Мошенничество с электронной почтой

- Социальная инженерия

- Телефонное мошенничество

- Звуковые атаки

- Warshipping (кибератака Военный корабль)

- Антиспам программные решения

- Классические файловые вирусы

- Антивирусы

- ИБ : средства защиты

- Система резервного копирования

- Система резервного копирования (технологии)

- Система резервного копирования (безопасность)

- Межсетевые экраны

- Системы видеонаблюдения

- Видеоаналитика

В современных сетях устранение неполадок, так или иначе, связано с производительностью конечных пользователей. Чаще всего они жалуются на невозможность подключения и медленную работу сети. Низкая производительность может быть вызвана приложением, сервером или коммутационным оборудованием. Однако существует ряд проблем на физическом уровне и в процессе подключения, которые могут привести к медленной работе сети.

Вот 4 аспекта, которые нужно проверить перед полным погружением в процесс устранения неполадок с захватом и анализом пакетов.

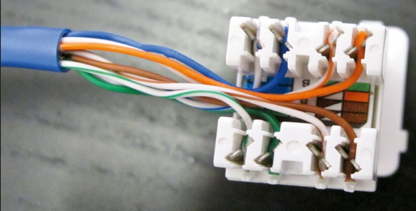

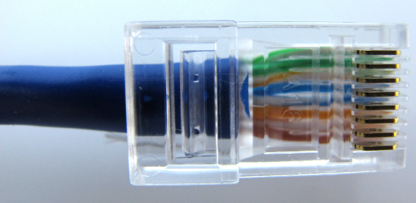

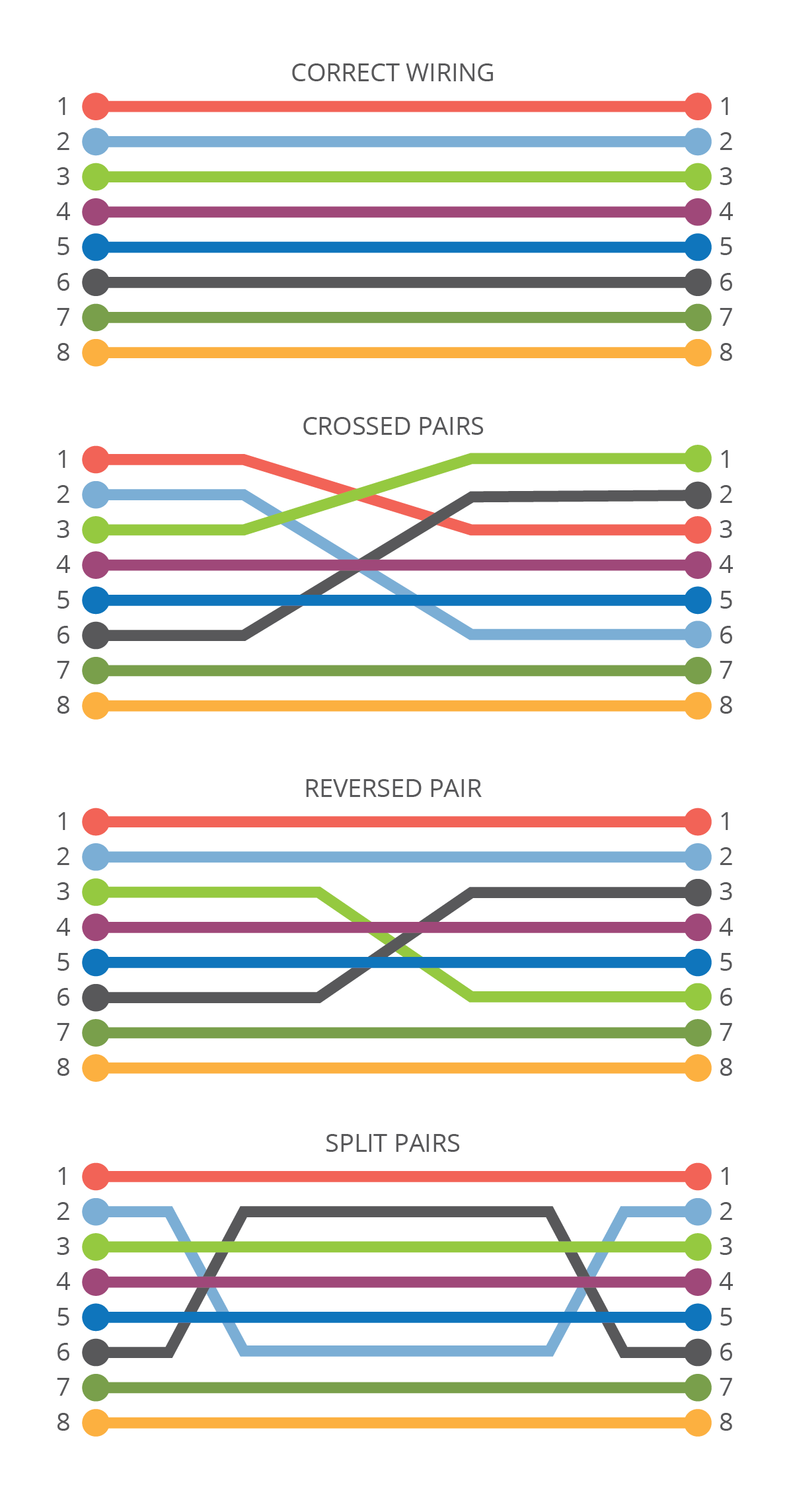

1. Проверка подключения кабелей

- замыкания между любыми двумя или более проводами;

- перевернутые пары;

- перепутанные или перекрещенные пары;

- расщепленные пары;

- расстояние до обрыва и размыкания;

- недожатый коннектор;

- другие проблемы с проводами.

Эти проблемы могут быть наиболее распространенными, так как коммутационные шнуры на любом конце канала могут быть повреждены или подключены к другому неисправному шнуру, при этом не будет понятно, что что-то не так.

Важно отметить, что в кабелях 10 и 100BASE-T для приема и передачи используются только две из четырех пар: 1, 2, 3 и 6. При этом в кабелях 1000BASE-T и 10GBASE-T для двунаправленного приема и передачи используются все четыре пары. Проверьте подключение кабелей на парах 4, 5, 7 и 8 при повторном использовании коммутационного шнура или провода на предмет поддержки сетей Ethernet 1/10 Гбит/с.

2. Проверка скрещивания (наводки и перекрестные помехи)

С учетом характерных особенностей сетей WLAN используемых в компаниях и значительных проблем, с которыми сталкиваются сетевые специалисты при управлении ими, стандартизированные процессы тестирования и контроля существенно упрощают работу сетевых инженеров и одновременно повышают производительность сети.

- Наводка — это посторонняя индуктивность, емкость и электромагнитные сигналы из внешней среды

- Перекрестные помехи — это слабые электромагнитные сигналы, которые возникают при передаче данных по расположенным рядом проводам.

Эти нежелательные проблемы имеют одинаковый эффект на оба провода в одном направлении (полярность). Было установлено, что благодаря скручиванию проводов электромагнитная полярность нежелательных сигналов смещается. Это дает эффект погашения перекрестных помех. Чем больше скручивания на каждый сантиметр провода, тем сильнее эффект погашения!

Пример плохого соотношения скрещивания, которое может привести к высокому уровню помех в проводе

Пример хорошего соотношения скрещивания без риска перекрестных помех в проводе

3. Проверка службы DHCP

Две самых главных сетевых службы — это DHCP и DNS. Протокол DHCP предоставляет конечным устройствам данные IP адресации, необходимые для взаимодействия по сети, а система доменных имен (DNS) преобразует имена в IP-адреса. Если какая-либо из этих двух служб перестает работать или предоставляет неточные сведения, возникают проблемы. Что может пойти не так с DHCP? Одна из наиболее распространенных проблем — это неавторизованные DHCP-серверы. Это происходит, когда кто-то подключает маршрутизатор с DHCP-сервером к сети. Такую проблему может быть очень сложно диагностировать, так как для этого требуется отследить неавторизованное устройство. Может понадобится выполнить трассировку кабелей до немаркированных коммутаторов и войти в коммутатор для определения местоположения устройства.

Выполнив проверку во время установки, можно устранить подобные проблемы с этими службами могут до подключения конечного устройства. Чтобы убедиться, что службы DCHP и DNS работают правильно, необходимо инициировать процесс DHCP с широковещательным сообщением для обнаружения DHCP-серверов в домене. Обычно в домене должен быть только один DHCP-сервер. Он отправляет IP-адрес и данные аренды, а также другие сведения, такие как маска подсети и IP-адрес шлюза и DNS-сервера по умолчанию.

Вот некоторая информация, которая может быть получена при проверке подключения к службе DHCP:

- IP-адрес и имя DHCP-сервера, полученные в процессе обнаружения.

- Предложение — это принятый предлагаемый адрес.

- Общее время — это общее времени, затраченное службой DHCP на обнаружение, предложение, запрос и подтверждение.

- Маска подсети — это маска локального IP-адреса, отправленного DHCP-сервером.

- Идентификатор подсети — это сочетание маски подсети и предложенного IP-адреса (показано в нотации CIDR).

- Время аренды — это время, в течение которого IP-адрес является допустимым.

- Срок действия — это время принятия плюс продолжительность аренды.

- Агент ретрансляции — если используется агент ретрансляции BOOTP DHCP, здесь отображется его IP-адрес. Агент ретрансляции пересылает сообщения между клиентами и серверами DHCP в разных IP-сетях.

- Предложение 2 — если резервный DHCP-сервер предложил второй адрес, это может быть здесь показано.

- MAC-адрес — MAC-адрес DHCP-сервера.

4. Тестирование DNS

DNS (система доменных имен) — это система, используемая в сетях Ethernet TCP/IP для именования компьютеров и сетевых служб. DNS позволяет находить компьютеры и службы, используя понятные имена, а не IP-адрес, преобразуя имя в IP-адрес, связанный с ним.

DNS используется в сочетании с доменным именем. Доменным именам может быть назначен один или несколько IP-адресов, например google.com представлен рядом IP-адресов. Процесс DNS занимает несколько секунд или доли секунды. Если доменное имя первоначально разрешается локальным разрешающим сервером, это может занять всего несколько миллисекунд (мс).

Вот некоторые сведения, которые могут быть получены при выполнении теста DNS:

- Поиск DNS — это время, которое потребовалось, чтобы получить адрес после отправки запроса поиска.

- Разрешенный IP-адрес

- Первичного и вторичный DNS-сервер.

Источник: netscout.com

Приборы для тестирования

Примеры приборов, которые выполняют описанные выше тестирования сети:

См. также: