Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

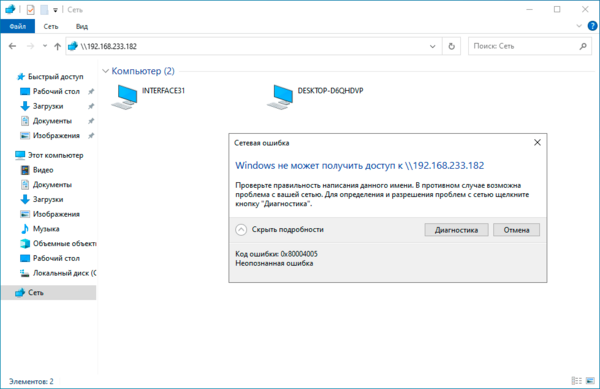

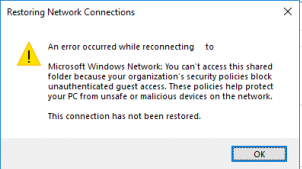

С ситуацией, когда компьютер под ОС Windows не хочет подключаться или перестает подключаться к общим ресурсам на сервере Samba под управлением Linux встретиться можно довольно часто и тому есть объективные причины, которые мы рассмотрим ниже, ну а пока посмотрим на ее внешние симптомы. Система неожиданно сообщает, что она не может получить доступ к указанному ресурсу и выдает абсолютно неинформативную ошибку:

Код ошибки: 0x80004005

Неопознанная ошибкаЕсли попробовать подключиться в консоли, например, командой:

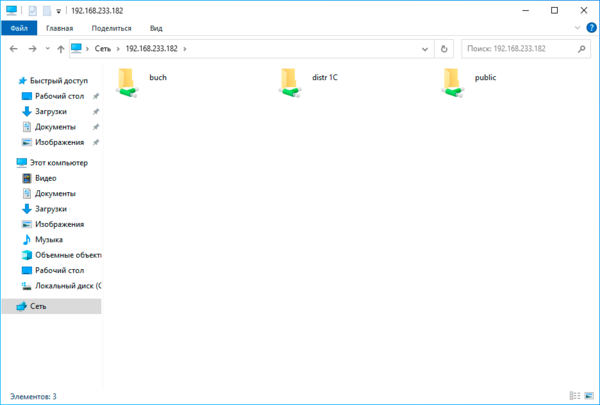

net view \192.168.233.182Где 192.168.233.182 — адрес искомого сервера, то получим немного другую ошибку:

Системная ошибка 53.

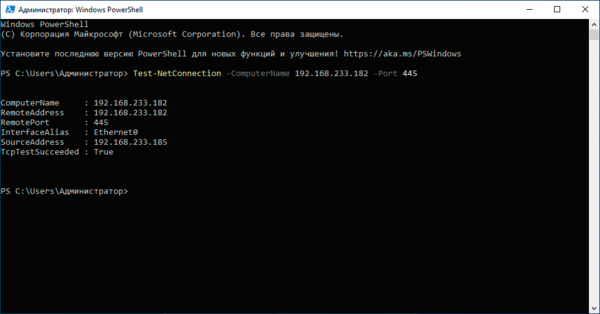

Не найден сетевой путь.При этом указанный узел нормально пингуется, а проверка доступности 445 порта говорит, что все нормально:

Но не будем спешить, вы же не глотаете все подряд из домашней аптечки только почувствовав недомогание? Так и здесь, поэтому будем разбираться.

Но сперва поясним ситуацию по протоколу SMB1:

Протокол SMB1 устарел и небезопасен, в настоящее время отключен на всех современных системах.

Кроме того, даже если вы включите его поддержку, то начиная с Windows 1709 она автоматически отключится после 15 дней неиспользования. В общем: включать SMB1 не нужно, разве что только вам действительно нужна поддержка устаревших клиентов.

В современных версиях Samba протокол SMB1 также отключен и минимальной поддерживаемой версией является SMB2_02, а максимальной SMB3. Это параметры по умолчанию и проверить их можно командами:

testparm --parameter-name="min protocol"

testparm --parameter-name="max protocol"

Настройки по умолчанию достаточно актуальны, и мы не советуем отдельно задавать версии протоколов без особой на то нужды. SMB2_02 — обозначает младшую версию протокола SMB2, а SMB3 указывает на старшую доступную версию, таким образом поддерживаются все системы начиная с Windows Vista и Server 2008. Причиной ошибки SMB1 быть не может.

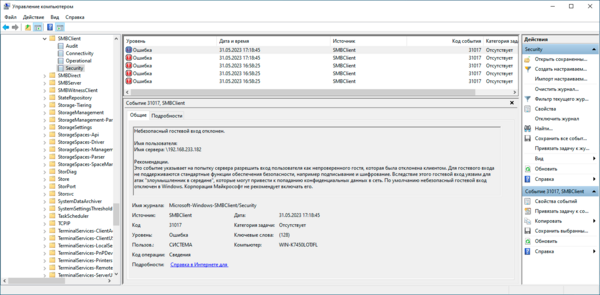

Поэтому не занимаемся ерундой, а ищем истинную причину, в этом нам поможет Журнал событий. Раскрываем последовательно Журналы приложений и служб — Microsoft — Windows — SMBClient и в журнале Security находим ошибку 31017:

Небезопасный гостевой вход отклонен.Рекомендации.

Это событие указывает на попытку сервера разрешить вход пользователя как непроверенного гостя, которая была отклонена клиентом.

Для гостевого входа не поддерживаются стандартные функции обеспечения безопасности, например подписывание и шифрование.

Вследствие этого гостевой вход уязвим для атак "злоумышленник в середине", которые могут привести к попаданию конфиденциальных данных в сеть.

По умолчанию небезопасный гостевой вход отключен в Windows. Корпорация Майкрософт не рекомендует включать его.

Теперь, когда есть понимание происходящего мы можем выбрать одно из двух решений указанной проблемы.

Решение №1. Отключаем гостевой доступ на сервере Samba

С точки зрения безопасности это наиболее правильное решение, которое позволит получать доступ к общим ресурсам не снижая уровень безопасности сети. Для этого внесем некоторые изменения в конфигурационный файл Samba, обычно он располагается в /etc/samba/smb.conf. Прежде всего найдем и приведем к следующему виду директиву:

map to guest = neverА в настройках каждого общего ресурса укажем:

guest ok = noВозможно, вам еще придется выполнить некоторые настройки, скажем, завести пользователей и назначить им права, для всего этого рекомендуем воспользоваться нашей статьей:

Настройка файлового сервера Samba на платформе Debian / Ubuntu

Сохраняем все изменения и проверяем конфигурацию на ошибки:

testparmЗатем перезапускаем службу:

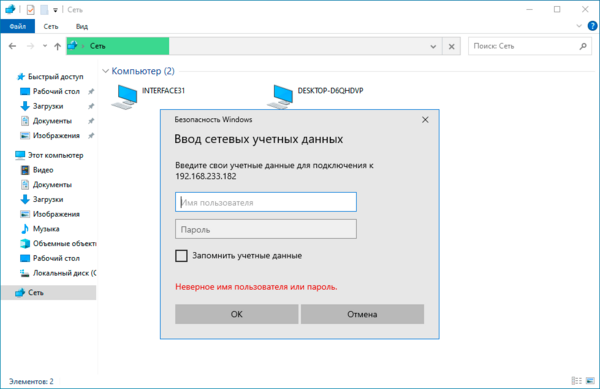

systemctl restart smbdПосле чего повторно пробуем подключиться и сразу видим окно для ввода учетных данных:

Решение №2. Разрешаем небезопасный гостевой вход в Windows

Если Решение №1 вас по каким-либо причинам не устраивает, и вы осознанно хотите понизить уровень безопасности вашей сети, то можно пойти другим путем и разрешить небезопасный гостевой вход.

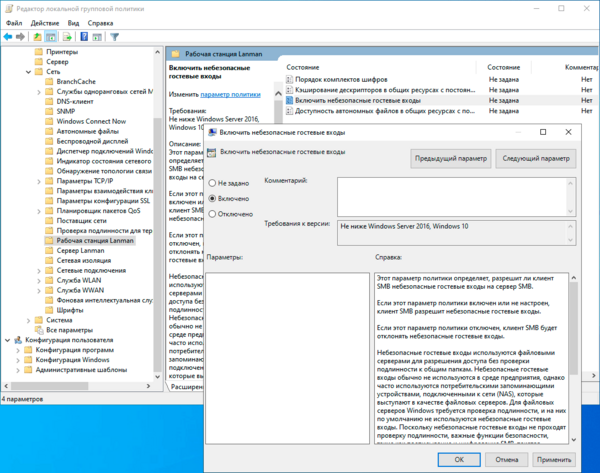

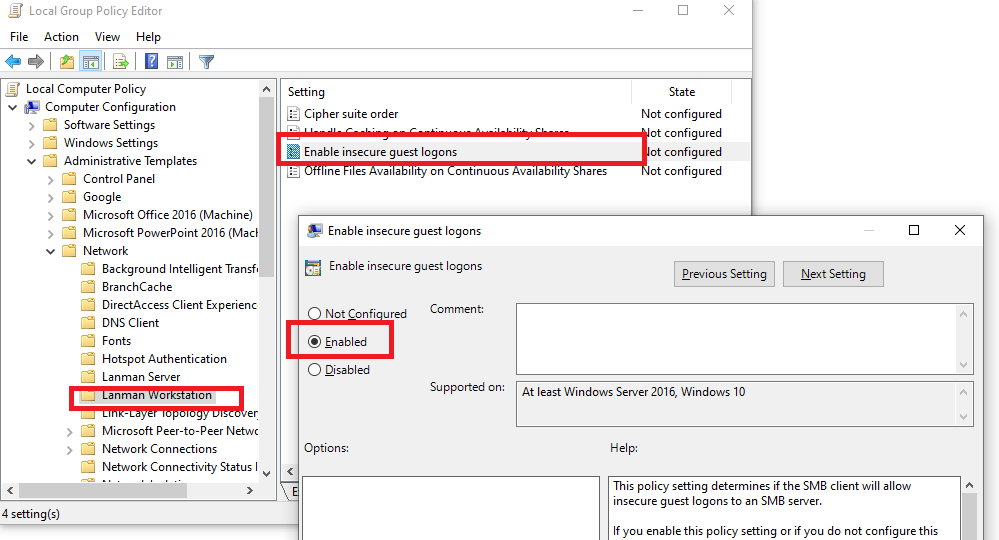

Запустим редактор групповой политики (gpedit.msc) и перейдем в Конфигурация компьютера — Административные шаблоны — Сеть — Рабочая станция Lanman и переводим политику Включить небезопасные гостевые входы в положение Включено.

После чего вам потребуется перезапустить службу Рабочая станция или перезагрузить компьютер.

Альтернативой этому способу будет внесение изменений через реестр:

reg add "HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters" /v AllowInsecureGuestAuth /t REG_DWORD /d 1Затем перезапустим службу:

net stop LanmanWorkstation && net start LanmanWorkstationПосле чего можем продолжать привычно использовать общие сетевые ресурсы с гостевой моделью доступа.

Решений таких проблем также может быть несколько, каждое из которых может иметь свои достоинства и недостатки. Поэтому не нужно хватать первый попавшийся рецепт из интернета, а следует разобраться в причинах и выбрать из доступных вариантов тот, который будет вас наиболее устраивать.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Время на прочтение

13 мин

Количество просмотров 118K

Эта статья по сути будет подборкой «Best practiсe» для системных администраторов Samba. Основой статьи является глава Troubleshooting Techniques из книги Sam’s Teach Yourself Samba in 24 Hours. Мы постараемся рассмотреть наиболее распространенные ошибки при настройке Samba.

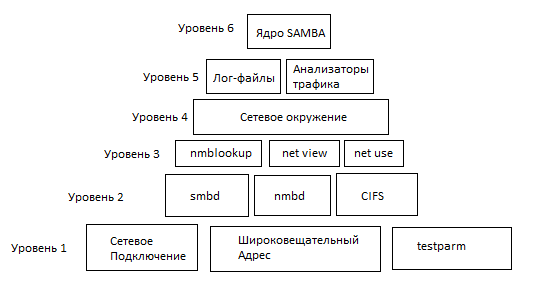

Согласитесь, ужасно поменять двигатель в машине, а потом выяснить, что не ехала она из-за отсутствия бензина! Может, это и не лучшая метафора, но многие системные администраторы тратят время зря, не проверив в первую очередь самые очевидные вещи. Посмотрите, как примерно должен выстраиваться процесс поиска и решения проблем с Samba:

Проблемы, представленные на нижних уровнях этой «пирамиды», являются «фундаментом» для более высоких уровней. Не удивительно, что Windows-клиент не может получить доступ к файловому северу на Samba, если сервер отключен от сети. Конечно, не стоит воспринимать этот рисунок буквально, как руководство к действию (скажем, лог-файлы можно посмотреть всегда), но начинать стоит все-таки с проблем нижних уровней. Чем выше мы поднимаемся, тем больше углубляемся в принципы работы Samba.

В поисках решения проблемы с Samba стоит в первую очередь обратиться к следующим ресурсам:

•HOWTO, опубликованные на сайте;

•тематические сайты и форумы, например: http://samba-doc.ru/, http://citforum.ru/operating_systems/linux/samba/;

•разделы документации по Samba для того или иного дистрибутива (например, http://help.ubuntu.ru/wiki/samba, http://www.centos.org/docs/5/html/Deployment_Guide-en-US/ch-samba.html или http://wiki.russianfedora.ru/index.php?title=Samba);

•http://stackoverflow.com/ — не забывайте про этот сайт, если у вас есть конкретный вопрос или проблема;

•вспомогательные утилиты, входящие в состав Samba, а также различные программы-анализаторы трафика (например, Wireshark).

Мы в первую очередь рассмотрим самостоятельное решение возникающих проблем, но не стоит забывать про возможную помощь сообщества. Это может серьезно сэкономить вам время и силы.

Описание тестовой среды

Для начала — несколько слов о тестовой среде. Условия следующие:

•Samba-сервер называется TROUBLE и имеет IP-адрес 192.168.7.75 и маску 255.255.255.0.

•smbd и nmbd запускаются как демоны.

•Windows-клиент называется win-client.

•Windows-клиент использует адрес 192.168.7.135 с сетевой маской 255.255.255.0.

•И win-client, и TROUBLE находятся в одной подсети, так что широковещательный запрос дойдет с одного хоста на другой.

•И win-client, и TROUBLE являются членами рабочей группы LAB.

•Samba-сервер использует следуюший smb.conf:

[global] netbios name = TROUBLE

workgroup = LAB security = user encrypt passwords = yes

[public] path = /tmp

read only = no

УРОВЕНЬ 1

Работоспособность сетевого соединения и файла конфигурации

Основание нашей «пирамиды» составляют три основных проблемы:

•корректно работающее TCP/IP подключение;

•соответствие маски и широковещательных адресов на серверах и клиентах;

•работоспособность файла smb.conf.

TCP/IP

Для проверки TCP/IP в первую очередь используется команда ping. Если описать протокол ICMP очень упрощенно, то хост отправляет запрос на сервер и спрашивает «Ты жив?». Если сервер не отвечает, хост приходит к выводу, что тот не подключен к сети и, следовательно, недоступен.

$ ping win-client

PING win-client (192.168.7.135) from 192.168.1.74 : 56(84) bytes of data.

64 bytes from win-client (192.168.7.135): icmp_seq=0 ttl=255 time=2.138 msec

64 bytes from win-client (192.168.7.135): icmp_seq=1 ttl=255 time=2.181 msec

64 bytes from win-client (192.168.7.135): icmp_seq=2 ttl=255 time=2.263 msec

--- ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/mdev = 2.138/2.194/2.263/0.051 ms

Также очень важным является правильное функционирование DNS. Если не удастся разрешить имя, появится сообщение вроде этого:

$ ping win-client

ping: unknown host win-client

Если такое происходит, первое, что стоит сделать — это повторить команду ping, но используя уже не имя, а адрес:

$ ping 192.168.7.135

Если команда выполнится успешно, то стоит обратить внимание на конфигурацию DNS. Наиболее распространенные причины ошибки:

•неверное содержание файла конфигурации DNS /etc/resolv.conf;

•на сервере DNS нет записи, связанной с win-client;

•сервер DNS недоступен в данный момент.

Если же ping по IP-адресу успешно не выполняется, то стоит проверить работоспособность сетевого оборудования на сервере, клиенте и между ними.

Широковещательный адрес на сервере и клиенте

Возможно, ping выполнится и успешно, но при этом сетевая маска (netmask) и широковещательный адрес (broadcast address) будут сконфигурированы неверно.

В NetBIOS крайне важно для правильного разрешения имени и поиска машин в сетевом окружении, чтобы сервер и клиент находились в одной подсети, т.е. использовали одну маску подсети и широковещательный адрес.

В нашем случае сетевая маска должна быть 255.255.255.0, а широковещательный адрес — 192.168.7.255.

Если вы используете Linux, то можно проверить, какие используются широковещательный адрес и маска, при помощи команды ifconfig с именем интерфейса в качестве аргумента:

$ /sbin/ifconfig eth0

eth0 Link encap:Ethernet HWaddr 00:04:5A:0C:1C:19

inet addr:192.168.7.75 Bcast:192.168.255.255 Mask:255.255.255.0

inet6 addr: fe80::204:5aff:fe0c:1c19/10 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:68006 errors:0 dropped:0 overruns:0 frame:0

TX packets:100783 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:100

RX bytes:12186135 (11.6 Mb) TX bytes:121642120 (116.0 Mb)

Interrupt:3 Base address:0x100

1

Если в выводе этой команды вы увидите, что широковещательный адрес или сетевая маска заданы неверно, следует зайти под учетной записью root и установить верные значения, используя команду ifconfig:

root# ifconfig eth0 192.168.7.75 netmask 255.255.255.0 broadcast 192.168.7.255

В Windows аналогичную информацию можно получить информацию, выполнив команду ipconfig /all.

Проверка корректности файла smb.conf

Так как Samba использует огромное количество параметров из файла smb.conf, разработчики создали утилиту командной строки, которая проверяет синтаксис этого файла. Утилита называется testparm, она очень полезна при поиске ошибок в конфигурационном файле.

Можно использовать утилиту testparm с параметром -s для анализа конкретного конфигурационного файла. Эта опция очень хорошо подходит для проверки файла конфигурации перед его «боевым» использованием.

$ testparm -s /usr/local/samba/lib/smb.conf.new

Load smb config files from /usr/local/samba/lib/smb.conf.new

Processing section “[public]”

Loaded services file OK.

# Global parameters

[global]

coding system =

client code page = 850

code page directory = /usr/local/samba/lib/codepages

<...остальной вывод опущен...>

После анализа заданного конфигурационного файла testparm выводит все значения файла smb.conf, включая значения по умолчанию. Это помогает убедиться, что используются ожидаемые значения параметров конфигурации smbd и nmbd.

Стоит отметить, что значения по умолчанию меняются от версии к версии, так что необходимо использовать версию Samba, соответствующую версии testparm.

УРОВЕНЬ 2

Серверное и клиентское ПО

Второй уровень подразумевает проверку конфигурации клиентского и серверного ПО. Наша цель — убедиться, что и клиент, и сервер корректно отвечают на запросы NetBIOS и CIFS. Пока мы рассматриваем изолированно каждый из хостов. (На третьем уровне мы уже начнем рассматривать их взаимодействие.)

smbd

В первую очередь, smbd должен быть запущен. Проверить это можно, используя команду ps. Аргументы этой команды могут отличаться в зависимости от версии Linux.

$ ps -ef | grep smbd

root 28592 1 0 12:37 ? 00:00:00 /usr/local/samba/bin/smbd -D

Убедившись, что smbd запущен (или, при необходимости, запустив его), используем утилиту smbclient для проверки работоспособности сервера. Параметр -L используется для вывода списка ресурсов сервера. Ключ -N используется для анонимного подключения к серверу, чтобы не создавать лишних проблем с авторизацией. Все эти действия должны выполняться локально на Samba-сервере.

smbclient -L TROUBLE -N added interface ip=192.168.7.75 bcast=192.168.1.255 nmask=255.255.255.0 Anonymous login successful Domain=[LAB] OS=[Unix] Server=[Samba 2.2.2]

Sharename Type --------- ---- public Disk IPC$ IPC

Comment -------

IPC Service (Samba 2.2.2)

smbclient -L TROUBLE -N added interface ip=192.168.7.75 bcast=192.168.1.255 nmask=255.255.255.0 Anonymous login successful Domain=[LAB] OS=[Unix] Server=[Samba 2.2.2]

Sharename Type --------- ---- public Disk IPC$ IPC

Comment -------

IPC Service (Samba 2.2.2)

ADMIN$

Server --------- TROUBLE

Workgroup --------- LAB

Disk

IPC Service (Samba 2.2.2)

Comment ------- Samba 2.2.2

Master ------- TROUBLE

Существуют две распространенные ошибки, которые могут возникнуть при выполнении этой проверки.

Первая ошибка выглядит следующим образом:

error connecting to 192.168.7.75:139 (Connection refused) Connection to <server> failed

Она возникает, если smbd не запущен или не может подключиться к порту 139. Причиной этому могут быть ранее установленные и некорректно удаленные компоненты Samba. Прежде всего следует убедиться, что smbd стартует как демон и не завершается тут же с ошибкой. Особенность в том, что nmbd не выводит ошибки в консольное окно, так что следует посмотреть последние несколько строк log-файла. Позже мы рассмотрим анализ логов более подробно.

Вторая часто встречающаяся ошибка выглядит так:

session request to <server> failed (Not listening for calling name)

Можно подумать, что причиной этой ошибки является неверное NetBIOS-имя, но это не так. Эта ошибка не может быть вызвана «битой» установкой nmbd, nmbd в данном случае даже не обязательно должен быть запущен.

Причиной возникновения этой ошибки при локальном подключении чаще всего являются неверно сконфигурированные параметры hosts allow или hosts deny в файле smb.conf. Сервер разрывает создающуюся NetBIOS-сессию.

Если нам удалось увидеть список общих ресурсов, мы можем проверить возможность Samba авторизовать пользователей. В этом тесте аккаунт с именем пользователя user1 и паролем secret подключается к общему ресурсу [public].

$ smbclient //TROUBLE/public -U user1%secret added interface ip=192.168.7.75 bcast=192.168.1.255 nmask=255.255.255.0 Domain=[LAB] OS=[Unix] Server=[Samba 2.2.2] smb: >

Если Samba не сможет авторизовать пользователя, вы увидите сообщение об ошибке:

session setup failed: ERRSRV - ERRbadpw (Bad password - name/password pair in a Tree Connect or Session Setup are invalid.)

Причин этой ошибки может быть много. Это может быть неверное имя или пароль, или отсутствующая запись smbpasswd для пользователя, если задан параметр encrypt password = yes, или недействительная учетная запись guest, если разрешен доступ без аутентификации.

Если пользователь корректно авторизовался, но не смог получить доступ к запрошенной службе, smbclient выведет следующее сообщение:

tree connect failed: ERRDOS - ERRnosuchshare (You specified an invalid share name)

Это может быть вызвано неверно написанным именем службы, настройками доступа к общему ресурсу или неверным выражением path в описании общего ресурса в файле smb.conf.

nmbd

Чтобы проверить, запущен ли nmbd, мы снова используем команду ps.

$ ps -ef | grep nmbd

root 29054 1 0 15:53 ? 00:00:00 /usr/local/samba/bin/bin/nmbd -D

Если ps покажет, что nmbd не запущен, стоит зайти под учетной записью root и запустить его (/usr/local/samba/bin/nmbd -D).

Для теста мы будем использовать утилиту Samba — nmblookup. У каждого Samba-сервера есть особое имя, _Samba_, на которое они откликаются всегда. Послав запрос по этому имени, мы можем проверить работоспособность nmbd. Ключ -U используется для того, чтобы отправить запрос на конкретный адрес.

$ ./nmblookup -U 127.0.0.1 __Samba__ querying __Samba__ on 127.0.0.1 192.168.7.75 __Samba__<00>

Если nmbd при этом не запущен, результатом будет ошибка:

name_query failed to find name __Samba__

Также причиной ошибки может быть тот факт, что loopback-интерфейс не включен в smb.conf при включенном параметре bind interfaces only = yes.

После этого мы проверим, может ли nmbd зарегистрировать имя TROUBLE.

$ nmblookup -U 127.0.0.1 TROUBLE querying TROUBLE on 127.0.0.1 192.168.7.75 TROUBLE<00>

Сообщения об ошибках, например, “name query failed”, скорее всего, вызваны неудачным запросом к имени _Samba_. Другой причиной может быть то, что сервер не может зарегистрировать имя NetBIOS. В этом случае стоит найти сервер, которому принадлежит данное имя, отправив широковещательный запрос.

$ nmblookup -B 192.168.1.255 TROUBLE querying TROUBLE on 192.168.1.255 192.168.1.98 TROUBLE<00> ошибка

Например, в данном случае это имя принадлежит сторонней машине, а не нашему Samba-серверу. Очевидно, решением данной проблемы является переименование этой машины или сервера.

NetBIOS-интерфейс Windows

Утилита, использующаяся в Windows для NetBIOS-запросов — nbtstat.exe — имеет еще несколько опций, которых нет в nmblookup. Одна из них (-n) позволяет «спросить» у NetBIOS-интерфейса, какие имена он успешно зарегистрировал:

C:WINDOWS> nbtstat -n

Node IpAddress: [192.168.7.135] Scope Id: [] NetBIOS Local Name Table

Name Type Status ---------------------------------------------

WIN-CLIENT LAB WIN-CLIENT

<00> UNIQUE <00> GROUP <03> UNIQUE

Registered Registered Registered

Если компонент “Client for Microsoft Networks” не был установлен, nbtstat.exe сообщит следующее:

Failed to access NBT driver 1

Более тонкая ошибка возникает, когда Windows-клиент сообщает что он зарегистрировал имя рабочей группы, хотя это должно быть уникальное имя рабочей станции.

Name Type Status --------------------------------------------- LAB <00> GROUP Registered

Часто причиной этого является наличие машины с таким же NetBIOS-именем. Windows-клиенту необходимо уникальное имя, чтобы установить NetBIOS-сессию с сервером. Пока клиент не сможет зарегистрировать имя рабочей станции, он будет неспособен, скажем, просматривать сетевое окружение или подключать сетевые диски.

УРОВЕНЬ 3

Удаленный доступ к общим ресурсам

Итак, мы уже выяснили, что и клиент, и сервер имеют доступ к сети, и локально ПО на них работает. На данном уровне мы переходим к диагностике работоспособности их взаимодействия.

Разрешение имен

Мы вновь будем использовать утилиты nmblookup и nbstat.exe, чтобы выяснить, может ли клиент разрешить имя сервера и наоборот. Тест будет состоять из двух фаз. В первой мы будем использовать широковещательный запрос, чтобы протестировать отклики сервера и клиента. Это делается путем задания широковещательного адреса (-B 192.168.7.255) в утилите nmblookup при запросе, что задействует сетевое взаимодействие между сервером и клиентом.

Сначала мы попробуем разрешить имя сервера:

$ nmblookup -B 192.168.1.255 TROUBLE querying TROUBLE on 192.168.1.255 192.168.7.75 TROUBLE<00>

После этого мы попробуем разрешить имя клиента, используя тот же широковещательный адрес.

$ nmblookup -B 192.168.1.255 win-client querying win-client on 192.168.1.255 192.168.7.135 win-client<00>

Если до сих пор все шло хорошо, этот тест, скорее всего, отработает корректно. Если же результатом будет ошибка, стоит еще раз поверить соответствие широковещательного адреса на всех машинах.

После этого мы выполним NetBIOS Node Status Lookup, проверим статус узла. На этом шаге делается прямое обращение к IP-адресу, в котором запрашивается список уникальных и групповых NeBIOS имен, зарегистрированных этим хостом. Начнем с запроса к Samba-серверу от Windows-клиента.

C:WINDOWS> nbtstat -A 192.168.7.75

NetBIOS Remote Machine Name Table

Name Type Status ---------------------------------------------

TROUBLE <00> UNIQUE TROUBLE <03> UNIQUE TROUBLE <20> UNIQUE ..__MSBROWSE__.<01> GROUP

Registered Registered Registered Registered Registered Registered Registered

LAB LAB LAB

<00> GROUP <1D> UNIQUE <1E> GROUP

MAC Address = 00-00-00-00-00-00

Можно выполнить те же действия на Samba-сервере, чтобы собрать информацию о клиенте. Опции для запроса через утилиту nmblookup, в целом, такие же как и в nbtstat.exe.

$ nmblookup -A 192.168.7.135 Looking up status of 192.168.7.135

WIN-CLIENT LAB WIN-CLIENT

<00> - B <ACTIVE> <00> - <GROUP> B <ACTIVE> <03> - B <ACTIVE>

Если какой-то из этих запросов не выполняется, следует еще раз провести проверки сетевого подключения и NetBIOS-интерфейсов, которые мы рассматривали раньше.

Просмотр общих ресурсов с Windows-клиента

Мы уже использовали smbclient для просмотра списка общих ресурсов. Здесь мы проделаем то же самое, только удаленно с Windows-клиента.

Утилита net.exe — это универсальная утилита для работы с CIFS. Эта утилита является эквивалентом Linux-команды smbclient -L. Опиция view позволяет просмотреть общие ресурсы рабочей группы, или, если указать конкретное имя сервера (например, \TROUBLE), покажет список общих ресурсов на нем.

Удаленное подключение к общим ресурсам

На самом деле, этот шаг является не столько тестом, сколько целью всего процесса. Если мы зашли в консоль с правильным именем и паролем, то следующая команда подключит диск P: локального клиента к общему ресурсу [public] на сервере TROUBLE.

C:WINDOWS> net use p: \TROUBLEpublic

The command completed successfully.

Чтобы определить, под каким именем подключаться, можно использовать опцию

/user::

C:WINNT>net use \TROUBLEpublic /user:user1

The password or user name is invalid for \TROUBLEpublic.

Type the password for \TROUBLEpublic:

The command completed successfully.

Существует огромное количество проблем, связанных с аутентификацией. Зачастую они могут быть обнаружены только путем анализа лог-файлов, что будет рассмотрено позже.

УРОВЕНЬ 4

Сетевое окружение

Решение проблем с корректной работой Сетевого окружения — очень сложная тема. Скорее всего, если вы добрались до этого уровня, а сетевое окружение не работает или работает некорректно, вам следует еще раз проверить маску подсети и широковещательный адрес, и снова повторить все тесты нижних уровней: ошибка вероятно кроется там.

УРОВЕНЬ 5

Лог-файлы и анализ трафика

Иногда корень проблемы сложно определить даже с помощью специализированных диагностических утилит. Тогда на помощь приходят логи. Первые четыре уровня нашей «пирамиды» можно использовать для подтверждения правильности начальной установки Samba и решения простых проблем. Начиная с пятого уровня, начинается решение серьезных проблем. Рано или поздно вы столкнетесь с проблемой, которая потребует работы с логами.

Лог-файлы Samba

Ниже приведена таблица, в которой описаны уровни детализации логов.

Чтобы узнать текущий уровень логирования smbd (например, с pid 1234), выполним следующую команду из-под учетной записи root:

root# smbcontrol 1234 debuglevel

Current debug level of PID 1234 is 0

Если мы хотим увеличить уровень логирования до 10, чтобы получить всю возможную информацию, используем следующую команду:

root# smbcontrol 1234 debug 10

root# smbcontrol 1234 debuglevel

Current debug level of PID 1234 is 10

Следующий вопрос: «Что же делать с логами?»

Вот пример, в котором логи помогли решению проблемы. Мы пробуем подключиться с Windows-клиента к общему дисковому ресурсу. Однако smbd не принимает пароль для соединения. Когда мы используем smbclient для теста, мы получаем ошибку:

$ smbclient //TROUBLE/public -U testuser%test

session setup failed: ERRSRV - ERRbadpw (Bad password - name/password pair in a Tree Connect or Session Setup are invalid.)

Мы совершенно уверены, что значение smbpasswd верно, и пароль — test. Попробуем подключиться еще раз, добавив

log level = 10 log file = /usr/local/samba/var/log.%m

в секцию [global] файла smb.conf, и мы увидим новые строчки в файле log.TROUBLE:

pdb_getsampwnam: search by name: testuser startsmbfilepwent_internal: opening file /usr/local/samba/private/smbpasswd getsmbfilepwent: returning passwd entry for user root, uid 0 getsmbfilepwent: returning passwd entry for user jerry, uid 786 getsmbfilepwent: returning passwd entry for user guest1, uid 782 getsmbfilepwent: returning passwd entry for user testuser, uid 791 endsmbfilepwent_internal: closed password file. pdb_getsampwnam: found by name: testuser build_sam_account: smbpasswd database is corrupt! username testuser

not in unix passwd database! Couldn’t find user ‘testuser’ in passdb.

Последняя строка и есть ответ на наш вопрос. Samba не смогла найти учетную запись testuser. А это произошло, так как кто-то закомментировал строку в файле /etc/passwd:

#testuser:x:791:100::/dev/null:/bin/false

После того, как мы уберем знак комментария (#) перед строкой с учетной записью, попробуем подключиться снова. И на этот раз успешно.

$ smbclient //TROUBLE/public -U testuser%test Domain=[LAB] OS=[Unix] Server=[Samba 2.2.2] smb: >

Это всего лишь один пример. Вывод в логах может быть запутанным, но можно использовать grep, чтобы находить следующие ключевые слова:

• fail

• error

• unsuccessful

• corrupt

• unknown

Мониторинг сетевого трафика

Еще один способ найти корень проблемы — это просматривать содержимое пакетов, ходящих по сети между сервером и клиентом. Для этого можно использовать такие программы-анализаторы, как Wireshark. С их помощью можно просмотреть и проанализировать в достаточно читаемом виде содержимое пакетов.

УРОВЕНЬ 6

Внутренние проблемы Samba

Если ничего из вышеприведенного не помогло — возможно, вы столкнулись с каким-либо багом Samba. Список известных можно посмотреть на официальном сайте. Чтобы свести к минимуму вероятность появления подобного рода проблем, используйте актуальную и стабильную версию Samba, а также следите за выходом исправлений: исправляются разведанные баги достаточно быстро.

Заключение

Итак, мы разобрали методологию поиска и решения проблем Samba. Проблемы были разнесены по уровням, и каждый уровень зависит от успешной работоспособности более низкого уровня. Еще раз взглянем на них:

•Уровень 1. Сетевое соединение и работоспособный smb.conf.

•Уровень 2. Серверное и клиентское ПО.

•Уровень 3. Удаленный доступ к ресурсам.

•Уровень 4. Сетевое окружение.

•Уровень 5. Логи и анализ трафика.

•Уровень 6. Внутренние проблемы Samba.

Не стоит забывать, что, возможно, с вашей проблемой уже кто-то сталкивался. В этом случае просмотр профильных форумов и других ресурсов может вам сэкономить драгоценное время. Не зацикливайтесь на единственно возможной по вашему мнению причине. Постарайтесь посмотреть на проблему с другой точки зрения. В конце концов решение любой проблемы может быть найдено!

by Madalina Dinita

Madalina has been a Windows fan ever since she got her hands on her first Windows XP computer. She is interested in all things technology, especially emerging technologies… read more

Updated on March 25, 2020

XINSTALL BY CLICKING THE DOWNLOAD FILE

This software will keep your drivers up and running, thus keeping you safe from common computer errors and hardware failure. Check all your drivers now in 3 easy steps:

- Download DriverFix (verified download file).

- Click Start Scan to find all problematic drivers.

- Click Update Drivers to get new versions and avoid system malfunctionings.

- DriverFix has been downloaded by 0 readers this month.

Samba is an application-layer network protocol, with its primary purpose to provide shared access to files, however, many users reported Unable to access Samba share message while using it. This can be a big problem, so today we’ll show you how to fix it.

Samba runs on most Unix based systems, such as Linux OS for example. Samba also takes its name from Server Message Block or SMB. Most of the time, you’ll be using SMB to connect to devices that aren’t running Windows.

Starting from build 1709, Samba has a hard time working well since Windows disables unauthenticated access to shares that are using SMB2 with guest access enabled. However, there’s a way to fix this problem.

- Change Group Policy settings

- Enable SMB 1.0

- Disable Digitally sign communications policy

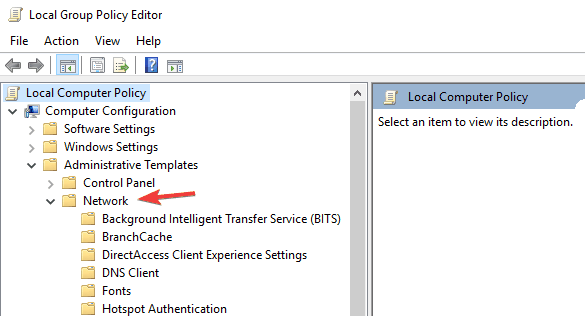

1. Change Group Policy settings

- Open Group Policy Editor.

- Select Computer Configuration and click on Administrative Templates.

- Select Network and choose the name of your Workstation.

- Modify Enable insecure guest logons to Enabled.

- Apply changes and restart your machine.

2. Enable SMB 1.0

The SMB1 protocol has been disabled since recent updates to Windows 10, but was never fully removed. Merely stowed away, meaning you can temporarily enable this protocol on your Windows 10 machine.

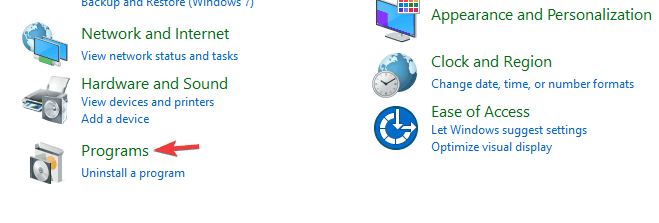

- Open the Control Panel, and click on Programs.

- Click on Turn Windows features on or off.

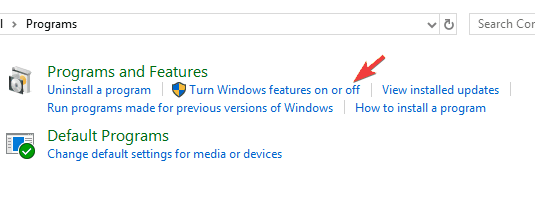

- Expand the SMB 1.0/CIFS File Sharing Support option.

- Check the SMB 1.0/CIFS Client option.

- Click the OK button and click the Restart button.

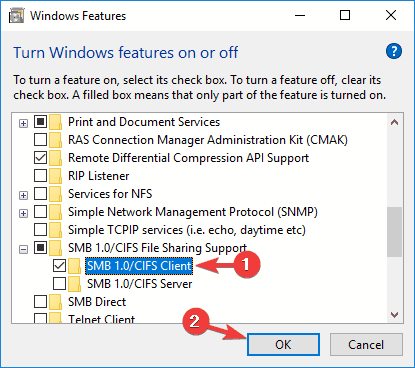

3. Disable Digitally sign communications policy

Say you’re in the situation that you have a network with two workstations. One is running Windows and the other one Linux, and you’re using Samba to share a local storage device. But sometimes, Samba might mismanage the session’s security negotiations with Windows. To fix that, do the following:

- Click Local Computer Policy then select Computer Configuration.

- Next, go to Windows Settings and select Security Settings.

- Select Local Policies and click on Security Options.

- Locate a policy named Microsoft network client: Digitally sign communications (always), it should always be Disabled.

- Apply changes and restart your machine.

Always remember, keep your Lan Manger’s authentication level to Send LM & NTLM – use NTLMv2 session security if negotiated. And if there’s any firewall involved, configure them correctly.

Unable to access Samba share message can cause certain issues, but we hope that you managed to fix it using our solutions.

RELATED STORIES TO CHECK OUT:

- 4 great Linux emulators for your Windows 10 PC

- Skype for Web drops support for ChromeOS and Linux

- 6 best network security antivirus to use for your business in 2019

Still having issues? Fix them with this tool:

SPONSORED

Some driver-related issues can be solved faster by using a dedicated tool. If you’re still having problems with your drivers, just download DriverFix and get it up and running in a few clicks. After that, let it take over and fix all of your errors in no time!

Если вы из Windows 10 или 11 не можете открыть сетевые папки на других сетевых устройствах (NAS, Samba сервера Linux) или на компьютерах со старыми версиями Windows (Windows 7/ XP /2003), скорее всего проблема связана с тем, что в вашей версии Windows отключена поддержка устаревших и небезопасных версий протокола SMB (используется в Windows для доступа к общим сетевым папкам и файлам). В современных версиях Windows 10 и в Windows 11 по-умолчанию отключен протокол SMBv1 и анонимный (гостевой) доступ к сетевым папкам по протоколу SMBv2 и SMBv3.

Microsoft планомерно отключает старые и небезопасные версии протокола SMB во всех последний версиях Windows. Начиная с Windows 10 1709 и Windows Server 2019 (как в Datacenter так и в Standard редакциях) в операционной системе по умолчанию отключен протокол SMBv1 (помните атаку шифровальщика WannaCry, которая как раз и реализовалась через дыру в SMBv1).

Конкретные действия, которые нужно предпринять зависят от ошибки, которая появляется в Windows при доступе к общей сетевой папке и от настроек удаленного SMB сервера, на котором хранятся общие папки.

Содержание:

- Вы не можете получить гостевой доступ к общей папке без проверки подлинности

- Вашей системе необходимо использовать SMB2 или более позднюю

- Нет доступа к сетевой папке, у вас нет прав доступа

- Дополнительные способы проверки доступа к сетевой папке в Windows

Вы не можете получить гостевой доступ к общей папке без проверки подлинности

Начиная с версии Windows 10 1709 (Fall Creators Update) Enterprise и Education пользователи стали жаловаться, что при попытке открыть сетевую папку на соседнем компьютере стала появляться ошибка:

Вы не можете получить доступ к этой общей папке, так как политики безопасности вашей организации блокируют гостевой доступ без проверки подлинности. Эти политики помогают защитить ваш компьютер от небезопасных или вредоносных устройств в сети.

An error occurred while reconnecting Y: to \nas1share Microsoft Windows Network: You can’t access this shared folder because your organization’s security policies block unauthenticated guest access. These policies help protect your PC from unsafe or malicious devices on the network.

При этом на других компьютерах со старыми версиями Windows 8.1/7 или на Windows 10 с билдом до 1709, эти же сетевые каталоги открываются нормально. Причина в том, что в современных билдах Windows 10 (начиная с 1709) по умолчанию запрещен сетевой доступ к сетевым папкам под гостевой учетной записью по протоколу SMBv2 (и ниже). Гостевой (анонимный) доступ подразумевают доступ к сетевой папке без аутентификации. При доступе под гостевым аккаунтом по протоколу SMBv1/v2 не применяются такие методы защиты трафика, как SMB подписывание и шифрование, что делает вашу сессию уязвимой против MiTM (man-in-the-middle) атак.

При попытке открыть сетевую папку под гостем по протоколу SMB2, в журнале клиента SMB (Microsoft-Windows-SMBClient) фиксируется ошибка:

Log Name: Microsoft-Windows-SmbClient/Security Source: Microsoft-Windows-SMBClient Event ID: 31017 Rejected an insecure guest logon.

Данная ошибка говорит о том, что ваш компьютер (клиент) блокирует не аутентифицированный доступ под аккаунтом guest.

Чаще всего с этой проблемой можно столкнуться при использовании старых версий NAS (обычно для простоты настройки на них включают гостевой доступ) или при доступе к сетевым папкам на старых версиях Windows 7/2008 R2 или Windows XP /2003 с настроенным анонимным (гостевым) доступом (см. таблицу поддерживаемых версий SMB в разных версиях Windows).

Microsoft рекомендует изменить настройки на удаленном компьютере или NAS устройстве, который раздает сетевые папки. Желательно переключить сетевой ресурс в режим SMBv3. А если поддерживается только протокол SMBv2, тогда нужно настроить доступ с аутентификацией. Это самый правильный и безопасный способ исправить проблему.

В зависимости от устройства, на котором хранятся сетевые папки, вы должны отключить на них гостевой доступ.

- NAS устройство – отключите гостевой доступ в настройках вашего NAS устройства (зависит от модели);

- Samba сервер на Linux — если вы раздаете SMB папку с Linux, добавьте в в секции [global] конфигурационного файла smb.conf строку:

map to guest = never

А в секции с описанием сетевой папки запретить анонимный доступ:

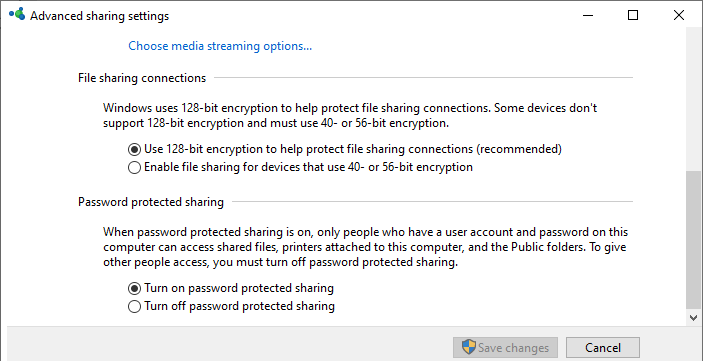

guest ok = no - В Windows вы можете включить общий доступ к сетевым папкам и принтерам с парольной защитой в разделе Control PanelAll Control Panel ItemsNetwork and Sharing CenterAdvanced sharing settings. Для All Networks (Все сети) в секции “Общий доступ с парольной защитой” (Password Protected Sharing) измените значение на “Включить общий доступ с парольной защитой” (Turn on password protected sharing). В этом случае анонимный (гостевой) доступ к папкам будет отключен и вам придется создать локальных пользователей, предоставить им доступ к сетевым папкам и принтерам и использовать эти аккаунты для сетевого доступа к общим папкам на этом компьютере..

Есть другой способ – изменить настройки вашего SMB клиента и разрешить доступ с него на сетевые папки под гостевой учетной записью.

Этот способ нужно использовать только как временный (!!!), т.к. доступ к папкам без проверки подлинности существенно снижает уровень безопасности ваших данных.

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор локальных групповых политик (gpedit.msc) и перейдите в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman (Computer Configuration ->Administrative templates -> Network (Сеть) -> Lanman Workstation). Включите политику Enable insecure guest logons (Включить небезопасные гостевые входы).

Обновите настройки групповых политик в Windows с помощью команды:

gpupdate /force

В Windows 10 Home, в которой нет редактора локальной GPO,вы можете внести аналогичное изменение через редактор реестра вручную::

HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters “AllowInsecureGuestAuth”=dword:1

Или такими командами:

reg add HKLMSYSTEMCurrentControlSetServicesLanmanWorkstationParameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

reg add HKLMSoftwarePoliciesMicrosoftWindowsLanmanWorkstation /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

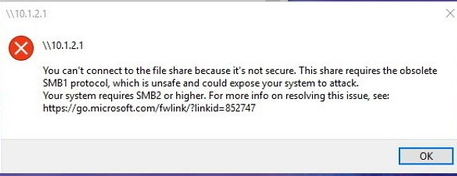

Вашей системе необходимо использовать SMB2 или более позднюю

Другая возможная проблема при доступе к сетевой папке из Windows 10 – поддержка на стороне сервера только протокола SMBv1. Т.к. клиент SMBv1 по умолчанию отключен в Windows 10, то при попытке открыть шару или подключить сетевой диск вы можете получить ошибку:

Не удалось выполнить сопоставление сетевого диска из-за следующей ошибки. Вы не можете подключиться к общей папке, так как она небезопасна. Эта общая папка работает по устаревшему протоколу SMB1, который небезопасен и может подвергнуть вашу систему риску атаки. Вашей системе необходимо использовать SMB2 или более позднюю версию.

You can’t connect to the file share because it’s not secure. This share requires the obsolete SMB1 protocol, which is unsafe and could expose your system to attack. Your system requires SMB2 or higher.

При этом соседние устройства SMB могут не отображаться в сетевом окружении и при открытии сетевых папок по UNC пути может появляться ошибка 0x80070035.

Сообщение об ошибки явно указывает, что сетевая папка поддерживает только SMBv1 для доступа к файлам. В этом случае нужно попытаться перенастроить удаленное SMB устройство для поддержки как минимум SMBv2 (правильный и безопасный путь).

Если сетевые папки раздает Samba сервер на Linux, вы можете указать минимально поддерживаемую версию SMB в файле smb.conf так:

[global] server min protocol = SMB2_10 client max protocol = SMB3 client min protocol = SMB2_10 encrypt passwords = true restrict anonymous = 2

В Windows 7/Windows Server 2008 R2 вы можете отключить SMBv1 и разрешить SMBv2 так через реестр:

Set-ItemProperty -Path "HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters" SMB1 -Type DWORD -Value 0 –Force

Set-ItemProperty -Path "HKLM:SYSTEMCurrentControlSetServicesLanmanServerParameters" SMB2 -Type DWORD -Value 1 –Force

В Windows 8.1 отключите SMBv1, разрешите SMBv2 и SMBv3 и проверьте что для вашего сетевого подключения используется частный или доменный профиль:

Disable-WindowsOptionalFeature -Online -FeatureName "SMB1Protocol"

Set-SmbServerConfiguration –EnableSMB2Protocol $true

Если ваше сетевое устройство (NAS, Windows XP, Windows Server 2003), поддерживает только протокол SMB1, в Windows 10 вы можете включить отдельный компонент SMB1Protocol-Client. Но это не рекомендуется!!!

Если удаленное устройство требует использовать SMBv1 для подключения, и этот протокол отключен в вашем устройстве Windows, в Event Viewer появляется ошибка:

Log Name: Microsoft-Windows-SmbClient/Security Source: Microsoft-Windows-SMBClient Event ID: 32000 Description: SMB1 negotiate response received from remote device when SMB1 cannot be negotiated by the local computer.

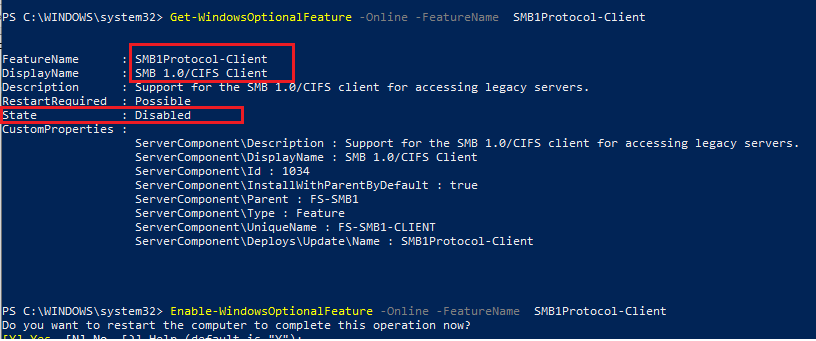

Запустите консоль PowerShell и проверьте, что SMB1Protocol-Client отключен (

State: Disabled

):

Get-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

Включите поддержку протокола SMBv1 (потребуется перезагрузка):

Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

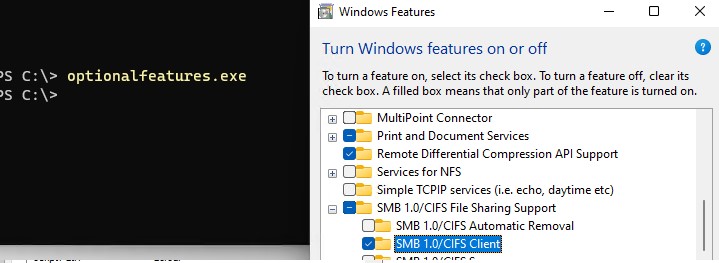

Также вы можете включить/отключить SMBv1 в Windows 10 и 11 из меню

optionalfeatures.exe

-> SMB 1.0/CIFS File Sharing Support –> SMB 1.0/CIFS Client.

В Windows 10 1709 и выше клиент SMBv1 автоматически удаляется, если он не использовался более 15 дней (за это отвечает компонент SMB 1.0/CIFS Automatic Removal).

В этом примере я включил только SMBv1 клиент. Не включайте компонент SMB1Protocol-Server, если ваш компьютер не используется устаревшими клиентами в качестве сервера для хранения общих папок.

После установке клиента SMBv1, вы должны без проблем подключиться к общей сетевой папке или принтеру. Однако, нужно понимать, что использование данного обходного решения не рекомендовано, т.к. подвергает снижает уровень безопасности.

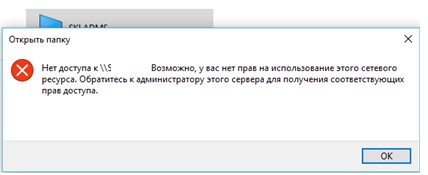

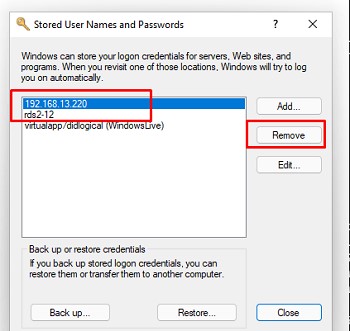

Нет доступа к сетевой папке, у вас нет прав доступа

При подключении к сетевой папке на другом компьютере может появится ошибка:

Нет доступа к \ComputerNameShare. Возможно у вас нет прав на использование этого сетевого ресурса. Обратитесь к системному администратору этого сервера для получения соответствующих прав доступа.

Network Error Windows cannot access \PC12Share You do not have permissions to access \PC12Share. Contact your network administrator to request access.

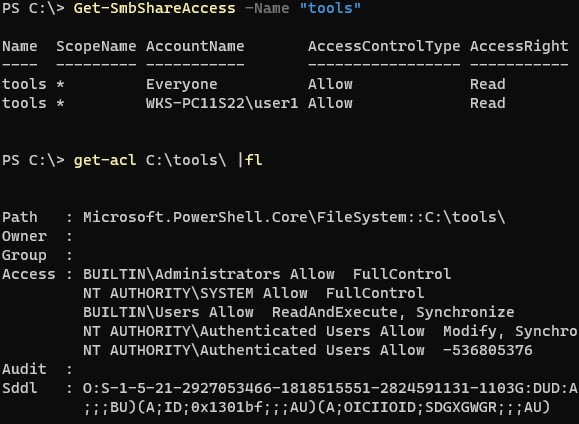

При появлении это ошибки нужно:

- Убедиться, что пользователю, под которым вы подключаетесь к сетевой папке, предоставлены права доступа на сервере. Откройте свойства общей папке на сервере и убедитесь что у вашего пользователя есть права доступа.

Проверьте разрешения сетевой шары на сервере с помощью PowerShell:

Get-SmbShareAccess -Name "tools"

Затем проверьте NTFS разрешения:

get-acl C:tools |fl

Если нужно, отредактируйте разрешения в свойствах папки. - Проверьте, что вы используете правильные имя пользователя и пароль для доступа к сетевой папки. Если имя и пароль не запрашиваются, попробуйте удалить сохраненные пароли для доступа к сетевой папке в диспетчере учетных записей Windows. Выполните команду

rundll32.exe keymgr.dll, KRShowKeyMgr

и удалите сохраненные учетные данные для доступа к сетевой папке.

При следующем подключении к сетевой папки появится запрос имени и пароля. Укажите имя пользователя для доступа к папке. Можете сохранить его в Credential Manager или добавить вручную.

Дополнительные способы проверки доступа к сетевой папке в Windows

В этом разделе указаны дополнительные способы диагностики при проблема с открытием сетевые папок в Windows:

I have a Samba server version 4.1.11 running on Ubuntu 14.04. I cannot connect from Windows 10 (but I can from Windows 7).

The server and the clients are not on the same LAN.

The error message given by Windows is that the server is online but not responding. However the Samba logs say otherwise.

I have attached the logs for a failed connection attempt from Windows 10, and those for a successful attempt from Windows 7 (for comparison).

Briefly, unlike the successful attempt, the failed one starts with:

switch message SMBnegprot (pid 2855) conn 0x0

then it requests a number of different protocols before selecting SMB2_FF. Then, after some security negotiations, it switches to protocol SMB 2.???, then SMB3_00, followed by:

Server exit (NT_STATUS_END_OF_FILE).

The successful attempt selects protocol SMB2_10 from the start, but this protocol is not even requested by Windows 10.

Here are the logs :

Failed attempt (from Windows 10)

http://pastebin.com/M0xmBuY3

Successful attempt (from Windows 7)

http://pastebin.com/jF8VzaiA

I’ve added my smb.conf file in a comment (can’t have more than 2 links with <10 reputation)

asked Sep 5, 2015 at 16:22

pnglpngl

4291 gold badge4 silver badges8 bronze badges

1

Problem: Windows removed SMB v1 protocol on latest Windows OS, Linux try to connect with v1 protocol and Windows/Linux fails to try protocol 2, 3 etc.

Solution: edit linux (ubuntu) Samba conf file:

sudo nano /etc/samba/smb.conf

on the [GLOBAL] section add:

client min protocol = SMB2

client max protocol = SMB3

then save file and restart samba

in my case I also had to explicit put a password or my Samba user, but I think that was my specific system problem.

answered Mar 20, 2020 at 15:07

1

I think I have a solution that works on Windows 7 — 10 and on Server 2012

In my case commenting out my line «smb ports 139» helped.

I am using FreeBSD 10 with Samba 4.4.5

Here is a copy of my SMB4.conf. I hope it helps someone.

[global]

netbios name = SERV

server string = FreeBSD Samba Server

security = ADS

workgroup = FFTPJ

realm = fftpj.local

log file = /var/log/samba4/%m.log

log level = 1

# Default idmap config used for BUILTIN and local windows accounts/groups

idmap config *:backend = tdb

idmap config *:range = 2000-9999

# idmap config for domain FFTPJ

idmap config DOMAIN:backend = rid

idmap config DOMAIN:range = 10000-99999

# Use template settings for login shell and home directory

winbind nss info = template

winbind enum users = Yes

winbind enum groups = Yes

winbind use default domain = yes

client use spnego = yes

client ntlmv2 auth = yes

encrypt passwords = yes

restrict anonymous = 2

valid users = @"Domain Users

# **** When smb ports is Set Windows 10 clients cannot connect

#smb ports = 139

load printers = No

disable spoolss = Yes

local master = No

hide dot files = No

wide links = No

store dos attributes = yes

vfs objects = acl_xattr

map acl inherit = yes

[images]

comment = Images Drive

path = /images

read only = No

[backups]

comment = Backup Drive

path = /data/backup

read only = No

answered Sep 20, 2016 at 20:56

FitzroyFitzroy

511 silver badge1 bronze badge

1

I agree with others related to default setting in Windows 10 as a client. Anyway I got it working WITHOUT any changes on client side with this setting in Global section on samba server (samba-4.7.1-9.el7_5.x86_64 — repo version for CentOs 7):

[global]

workgroup = <workgroup>

realm = <realm>

server string = FileShare server

netbios name = <nbname>

interfaces = lo eth0 <...>

hosts allow = 127. 192.168.0. <...>

log file = /var/log/samba/log.%m

max log size = 10240

security = user

map to guest = Bad Password

usershare allow guests = No

server signing = auto

passdb backend = tdbsam

local master = yes

vfs objects = acl_xattr

map acl inherit = yes

store dos attributes = yes

winbind nss info = template

winbind enum users = Yes

winbind enum groups = Yes

winbind use default domain = yes

client use spnego = yes

client ntlmv2 auth = yes

encrypt passwords = yes

local master = No

hide dot files = No

allow insecure wide links = yes

store dos attributes = yes

answered Dec 11, 2018 at 13:37

Kamil JKamil J

1,6221 gold badge5 silver badges10 bronze badges

I found that this will work and without needing to edit the Registry or disable the SMB 2/3 services I was able to connect to my raspi 3 that uses Samba-4.2.10-Debian by manually typing in the address as well as typing in the netbios name setup in the raspi’s smb.conf file in the file explorer’s address bar on Windows 10.

I would click on the network tab but the I could not find my samba share, even though network sharing was enabled and what not, but after typing in //192.168.0.22 (address of my pi) or //SAMBA (the netbios name I setup in smb.conf) I was then able to connect and my samba share.

My Windows 10 at the time still did not connect to SMB 4.x but this seemed to work around this. After that just map the drive and you no longer need to manually enter in the address.

Win 10 version — 10.0.14393 Build 14393 (w/ latest updates)

Hope this helps any one else in the future.

//SAMBA

//192.168.0.22

answered Aug 27, 2016 at 2:32

1

I’m a beginner in Linux. I tried a lot of options. After many hours spent, I found the solution!

(I recommend to make a copy of smb.conf, and after try to make changes)

Works 100% on windows 10/7/8/Ubuntu at 07.06.2017 with fresh install of Ubuntu and samba

Another thing I think is important, change path to /home/server-media/Desktop/test or create same path at your server!

To start and stop samba use command

/etc/init.d/smbd stop

/etc/init.d/smbd start

For easy edit use midnight commander. Start in command from root «mc»

Copy all text from the config below. After you try and are sure it is working, you can delete the old one.

[global]

#editat la ora 20:30 in data 07.06.2017

server max protocol = SMB3

encrypt passwords = yes

dns proxy = no

strict locking = no

oplocks = yes

deadtime = 15

max log size = 51200

max open files = 933761

logging = file

load printers = no

printing = bsd

printcap name = /dev/null

disable spoolss = yes

getwd cache = yes

guest account = nobody

map to guest = Bad User

obey pam restrictions = yes

directory name cache size = 0

kernel change notify = no

panic action = /usr/local/libexec/samba/samba-backtrace

nsupdate command = /usr/local/bin/samba-nsupdate -g

server string = Media Server

# habarnam de ce dar urmatoarele lini au importanta in wingoz

ea support = yes

store dos attributes = yes

lm announce = yes

hostname lookups = yes

# time server nu conteaza dar mi-l trebuie

time server = yes

acl allow execute always = true

dos filemode = yes

multicast dns register = yes

domain logons = no

local master = yes

idmap config *: backend = tdb

idmap config *: range = 90000001-100000000

server role = standalone

netbios name = MEDIA SERVER

workgroup = WORKGROUP

# am incercat si cu = share si apar erori la pornirea samba

security = user

pid directory = /home/server-media/Desktop/test

# aici am incercat cu mai multe variante ca si 0775 sau 0700 sau 0600 etc.

create mask = 0666

directory mask = 0777

client ntlmv2 auth = yes

# asta iara nu mai e important!

dos charset = CP437

unix charset = UTF-8

log level = 1

[homes]

comment = Home Directories

path = /home

valid users = %U

read only = no

available = yes

browseable = yes

writable = yes

guest ok = no

public = no

printable = no

locking = no

strict locking = no

[netlogon]

comment = Network Logon Service

path = /var/lib/samba/netlogon

#din no in yes la read

read only = yes

available = yes

browseable = yes

writable = no

#din no in yes la guest

guest ok = yes

public = no

printable = no

locking = no

strict locking = no

[profiles]

comment = User Profiles

path = /var/lib/samba/profiles

read only = no

available = yes

browseable = yes

writable = yes

guest ok = no

public = no

printable = no

#din 0600

create mode = 0666

#din 0700

directory mask = 0777

locking = no

strict locking = no

[printers]

comment = All Printers

path = /var/spool/samba

browseable = yes

writable = no

#guest am pus yes

guest ok = yes

public = no

printable = yes

locking = no

strict locking = no

#am bagat urm linii

read only = no

create mask = 0775

[pdf-documents]

path = /var/lib/samba/pdf-documents

comment = Converted PDF Documents

admin users = %U

available = yes

browseable = yes

writeable = yes

guest ok = yes

locking = no

strict locking = no

[pdf-printer]

path = /tmp

comment = PDF Printer Service

printable = yes

guest ok = yes

use client driver = yes

printing = bsd

print command = /usr/bin/gadmin-samba-pdf %s %u

lpq command =

lprm command =

[test]

path = /home/server-media/Desktop/test

comment = doar de test

valid users = test

write list = test

admin users = test

directory mask = 0755

create mode = 0777

read only = no

available = yes

browseable = yes

writable = yes

guest ok = no

public = yes

printable = no

locking = no

strict locking = no

answered Jun 7, 2017 at 18:08

1

In Windows 10 Fall Creators Update and Windows Server, version 1709 (RS3), the Server Message Block version 1 (SMBv1) network protocol is no longer installed by default.

Program & Features, add/remove windows features …turn on CIF/SMB 1.0

answered Nov 5, 2018 at 4:57

BozojoeBozojoe

6271 gold badge6 silver badges17 bronze badges

I lost more than 5 hours finding the solution for this issue. Hope this solves your issues as well.

Solution: chcon -R -t samba_/share_t /path_to_your_samba_location

In my case: chcon -R -t samba_/share_t /home/share

answered Apr 28, 2020 at 13:57

l1denl1den

111 bronze badge

I have Samba 4.2.10 on CentOS 7.2. None of above answers worked for me but when I disabled jumbo packet on Windows 10, everything started to work with default settings on clean Windows 10 installation, very simple. Hope it will help someone else.

answered Nov 10, 2016 at 9:37

sekrettsekrett

1811 silver badge6 bronze badges

2

I made an account just for this

the smb.conf file has the following

# The specific set of interfaces / networks to bind to

# This can be either the interface name or an IP address/netmask;

# interface names are normally preferred

; interfaces = 127.0.0.0/8 eth0

Well my eth was not mapped to eth0. It was enp3s0

# The specific set of interfaces / networks to bind to

# This can be either the interface name or an IP address/netmask;

# interface names are normally preferred

; interfaces = 127.0.0.0/8 enp3s0

Changed that int he file , smb restart and Windows could now see it. Also, make sure you enable smb in the ubuntu firewall,

sudo ufw allow samba

answered May 23, 2020 at 6:41

1

My solution. Move the current smb.conf to smb.conf.orig (start afresh). Create a new smb.conf and add the following:

[global]

workgroup = workgroup

server string = %h server (Samba, Ubuntu)

log file = /var/log/samba/log.%m

max log size = 1000

logging = file

panic action = /usr/share/samba/panic-action %d

server role = standalone server

obey pam restrictions = yes

unix password sync = yes

passwd program = /usr/bin/passwd %u

passwd chat = *Entersnews*spassword:* %nn *Retypesnews*spassword:* %nn *passwordsupdatedssuccessfully* .

pam password change = yes

map to guest = bad user

lanman auth = no

ntlm auth = no

client ntlmv2 auth = yes

usershare allow guests = no

#

[Share]

comment = Share Root

writeable = yes

browseable = yes

read only = no

create mask = 0775

directory mask = 0775

valid users = a_user

path = /

guest ok = no

#

answered Jul 19, 2020 at 4:22

Microsoft removed SMBv1 protocol support by default on Windows 10/2016 and higher. The samba clients seems to try to connect using SMBv1, which therefore fails.

You may be successful with this changes to your /etc/samba/smb.conf:

client min protocol = SMB2

client max protocol = SMB3

in the [GLOBAL] Section.

In my case I also had to put a password on my Samba user(s), but I think that was my specific system problem.

bjoster

4,6635 gold badges23 silver badges33 bronze badges

answered Jul 21, 2020 at 14:27

1

In my case, SMB2 looks like it was negotiated, then the linux Samba server attempted to negotiate SMB3.1.1 because windows 10 said it was supported. Windows 10 then drops the connection. I disabled SMB3 in my Samba server and it worked like a charm.

Under [GLOBAL] in /etc/samba/smb.conf:

client min protocol = SMB2

client max protocol = SMB2

answered Aug 14, 2020 at 4:35

Before changing all kinds of settings…

I don’t have all these fancy settings. In fact I have very few general settings.

My global config:

workgroup = WORKGROUP

security = user

passdb backend = tdbsam

vfs objects = acl_xattr

map acl inherit = yes

store dos attributes = yes

ntlm auth = yes

I had a Samba server on CentOS 7 and migrated to CentOS 8 (new install). The Samba shares were also opened on a Windows device. After trying to connect to the same share on the CentOS8 install with the same credentials configured I couldn’t login to the share anymore.

Still I got the message that my credentials were incorrect.

Key things to do:

- Test if you can login to the share through smbclient

- Check you have the right SElinux context (samba_share_t) or check by temporarily disabling SElinux (setenforce 0).

Usesemanage fcontext -a -t samba_share_t /mnt/myshareandrestorecon -R /mnt/myshareto ensure that in the future you’ll always have the correct SElinux context for that directory. Although the chcon method works it won’t get the right result when e.g. relabeling your filesystem. - If you were connected to this share before and you can’t login anymore while you supply the correct credentials: remove the mapping and create a new one (go to samba-host and supply your credentials again.

I was fiddling with this last step for so long until I tried on another Windows 10 device and it worked right away.

answered Nov 27, 2021 at 6:33

Just wasted a few hours trying to fix this with Windows 10 and Ubuntu 20.04. Turns out I’d forgotten to sudo smbpasswd -a <username> (!). Do add this step to your checklist.

answered Mar 10, 2022 at 12:07

J EvansJ Evans

1651 gold badge1 silver badge7 bronze badges